Joomla cms是由php+myysql数据库开发的一套内容管理系统,几乎适合从个人网站到各种企业网站、分类信息系统、电商销售类型的各类网站,在国内也有诸多资源提供Joomla免费下载。这里就主要复现下joomal的两个漏洞。

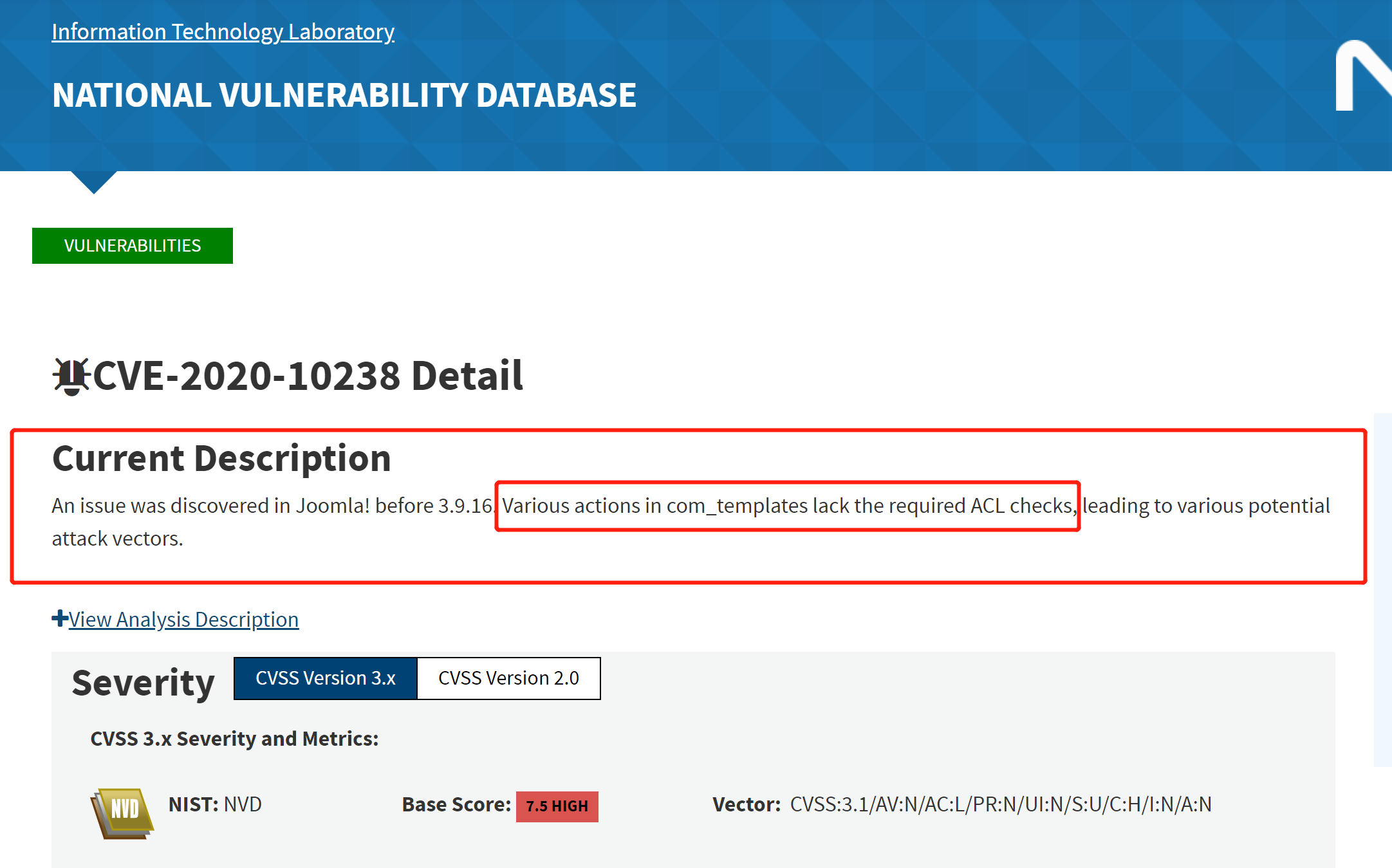

CVE-2020-10238

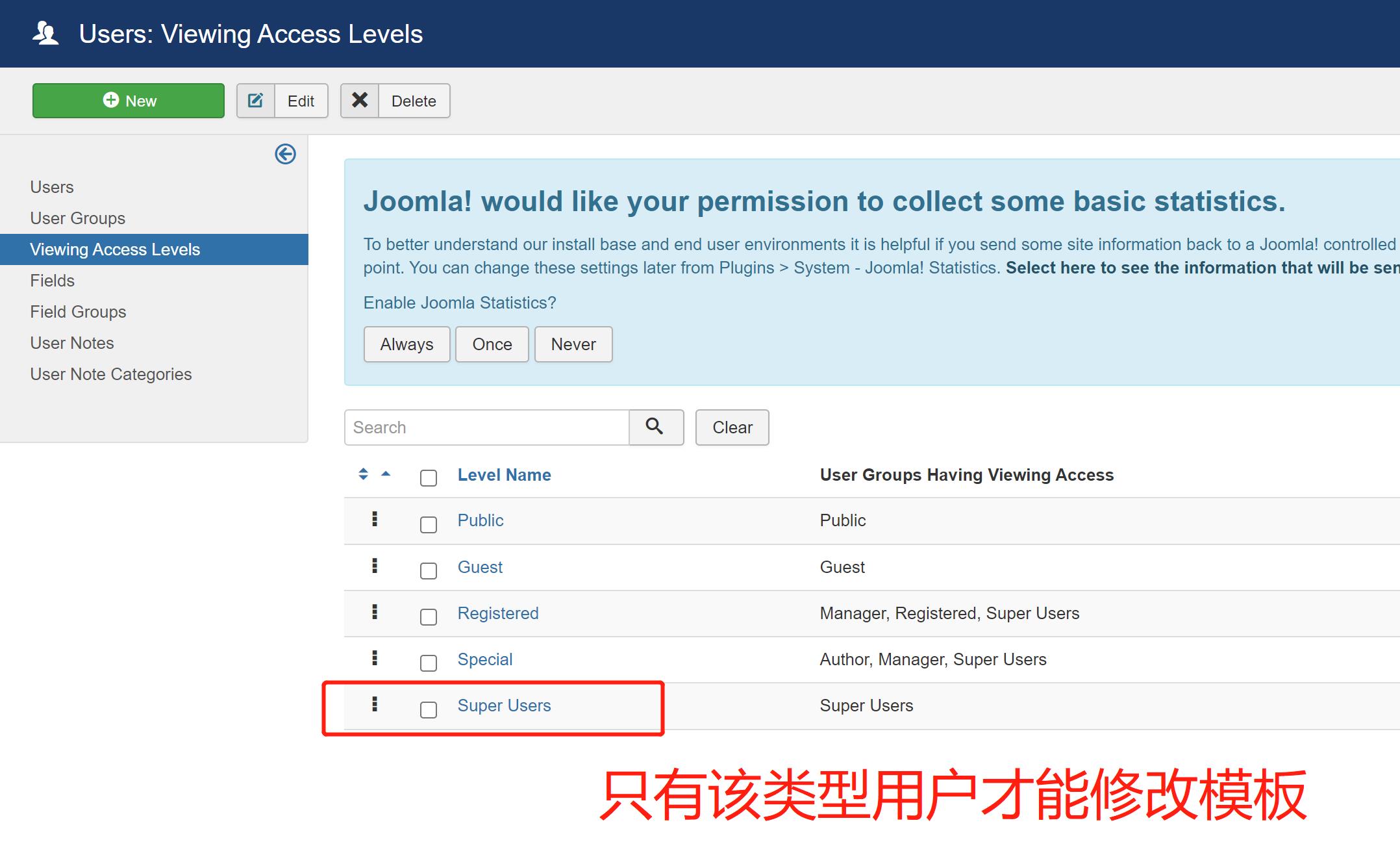

这个漏洞我复现了一遍后,感觉并不是网上描述的那样“jooml远程控制rce漏洞”,因为这产生的点就是在编辑模板的php文件内中,我认为在php文件中编辑代码,被执行是很正常的事情,而且我试过除了超级管理员能修改php模板文件,其他账号(管理员账号除外)后台都无法登录,如果非要给他按个罪名的话,我觉得应该是没有添加检查用户提交代码的机制吧!

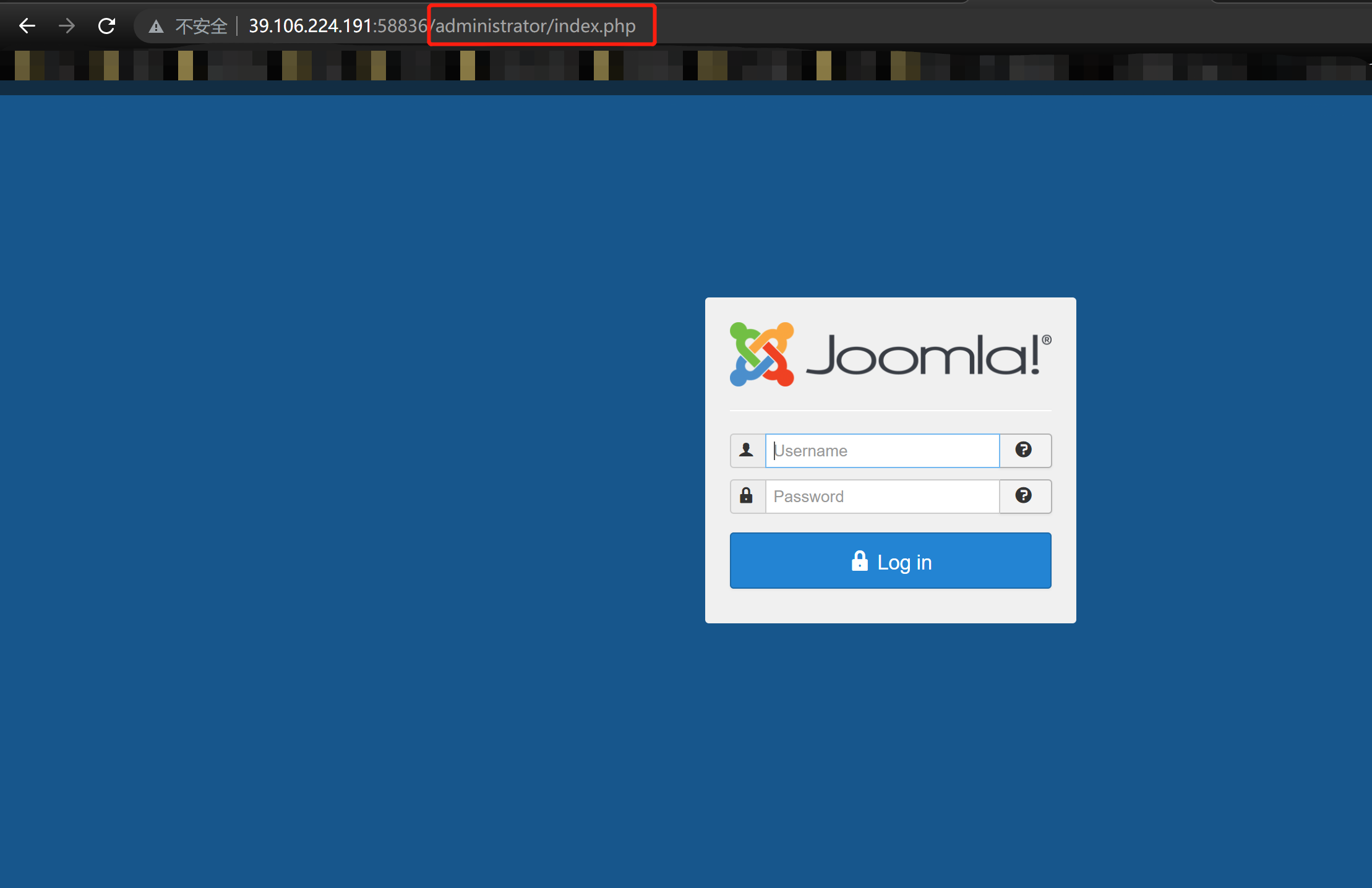

登录首页后,直接在url后添加:/administrator/index.php进入后台登录页面,输入默认密码:admin/admin以超级管理员身份进入joomla的后台

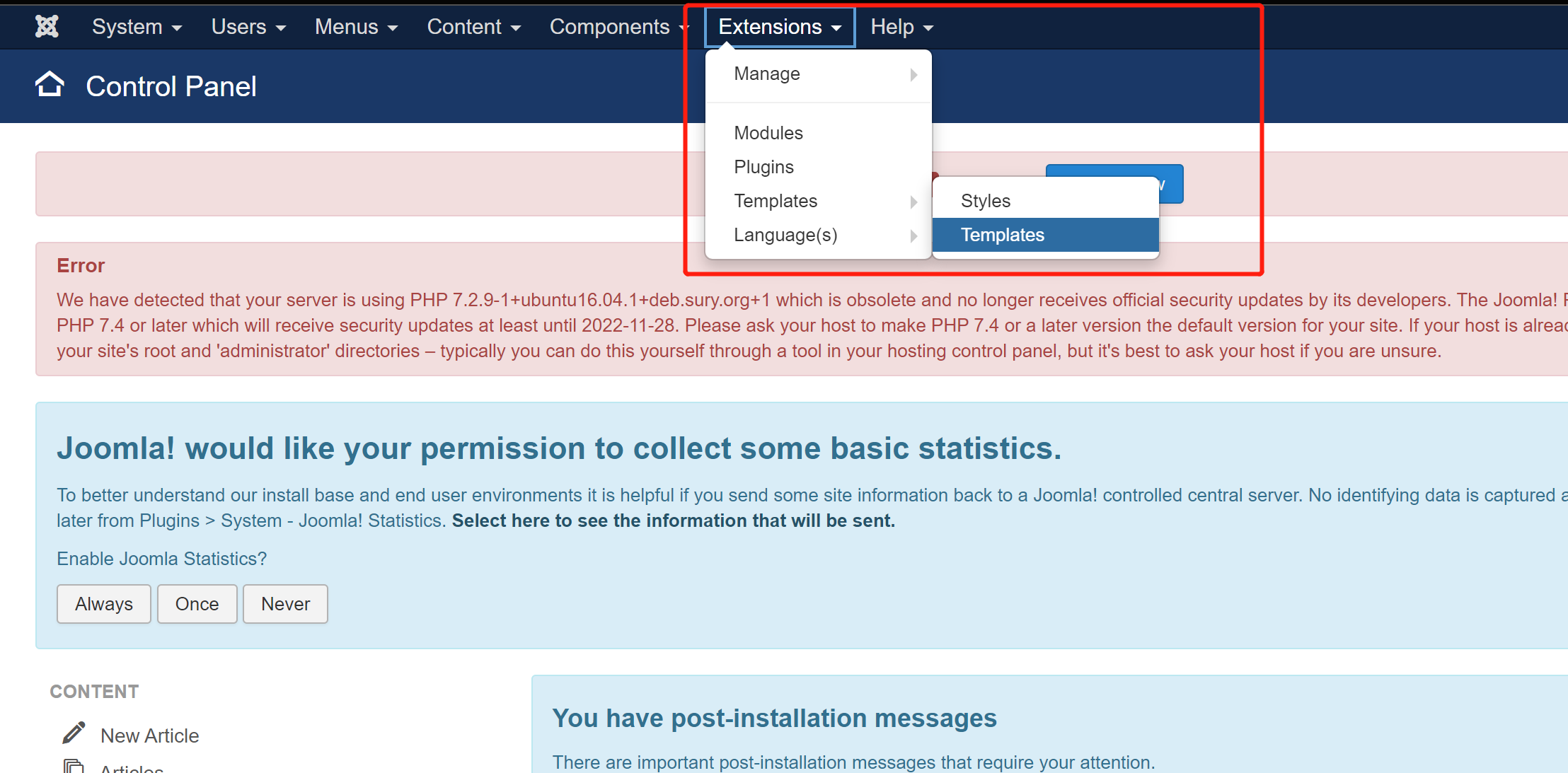

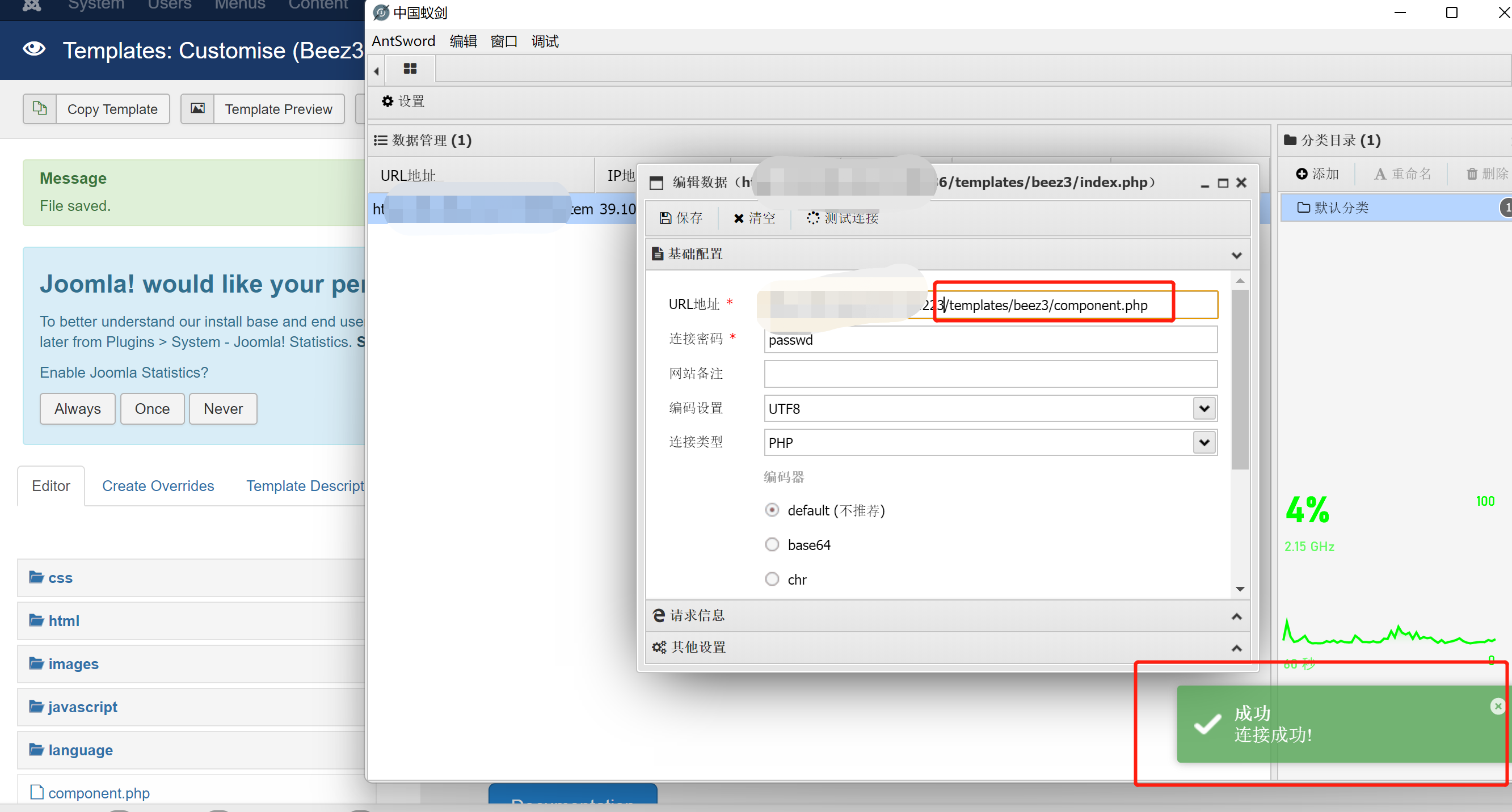

进入模板页面后,你可以自己创建一个模板或者直接用默认的模板都可以,在创建的php文件或默认的php文件中加入一句话代码后保存,然后蚁剑访问该php的路径即可成功上线

美国国家信息安全漏洞库对该漏洞给出的评价也不是简单粗暴的命令执行RCE,而是“缺乏条件控制规则检查”

CVE-2021-23132

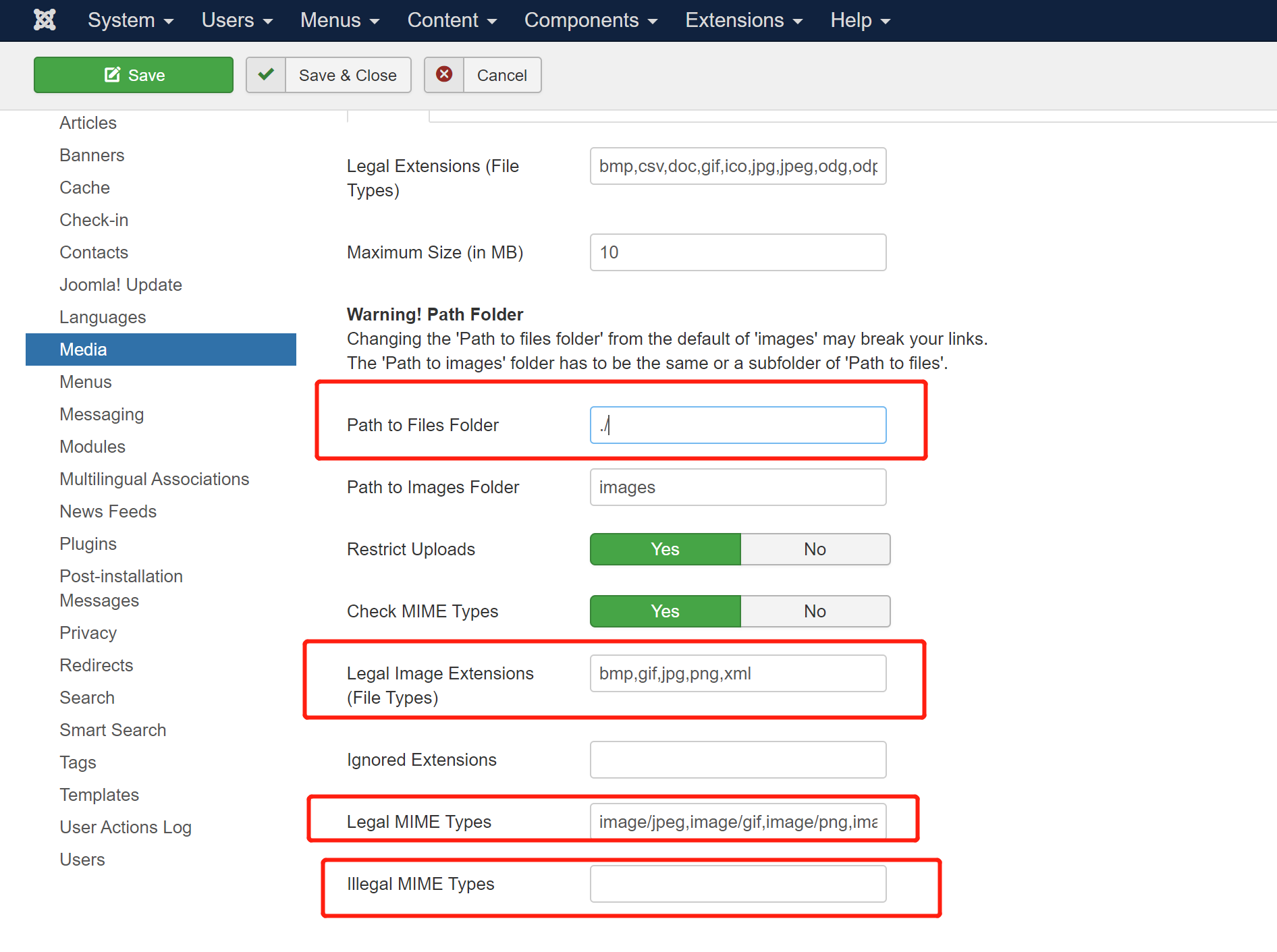

该漏洞产生的原因是用户权限分配不合理,让管理员账户可以修改自己的文件上传的目录的路径,不仅导致了可以遍历整个web目录,还让用户可以上传config.xml文件到administrator超级管理员下替换原先的配置的文件,此时的管理员身份可以添加新用户为超级管理员,然后用添加的超级管理员登录,在利用2020-10238中的RCE漏洞进行getshell。

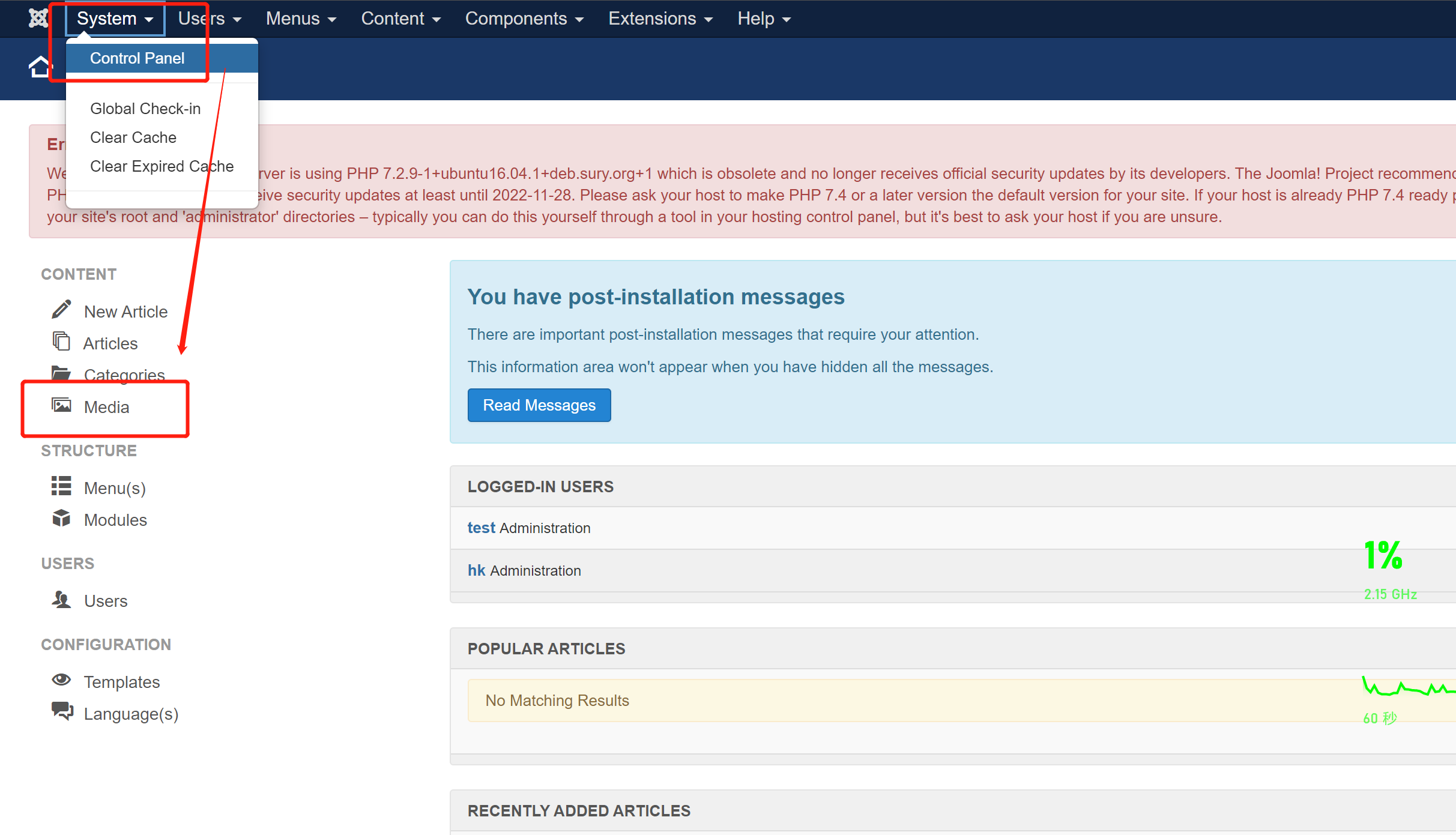

复现该漏洞,首先创建一个管理员账号后登录后再进行如下操作

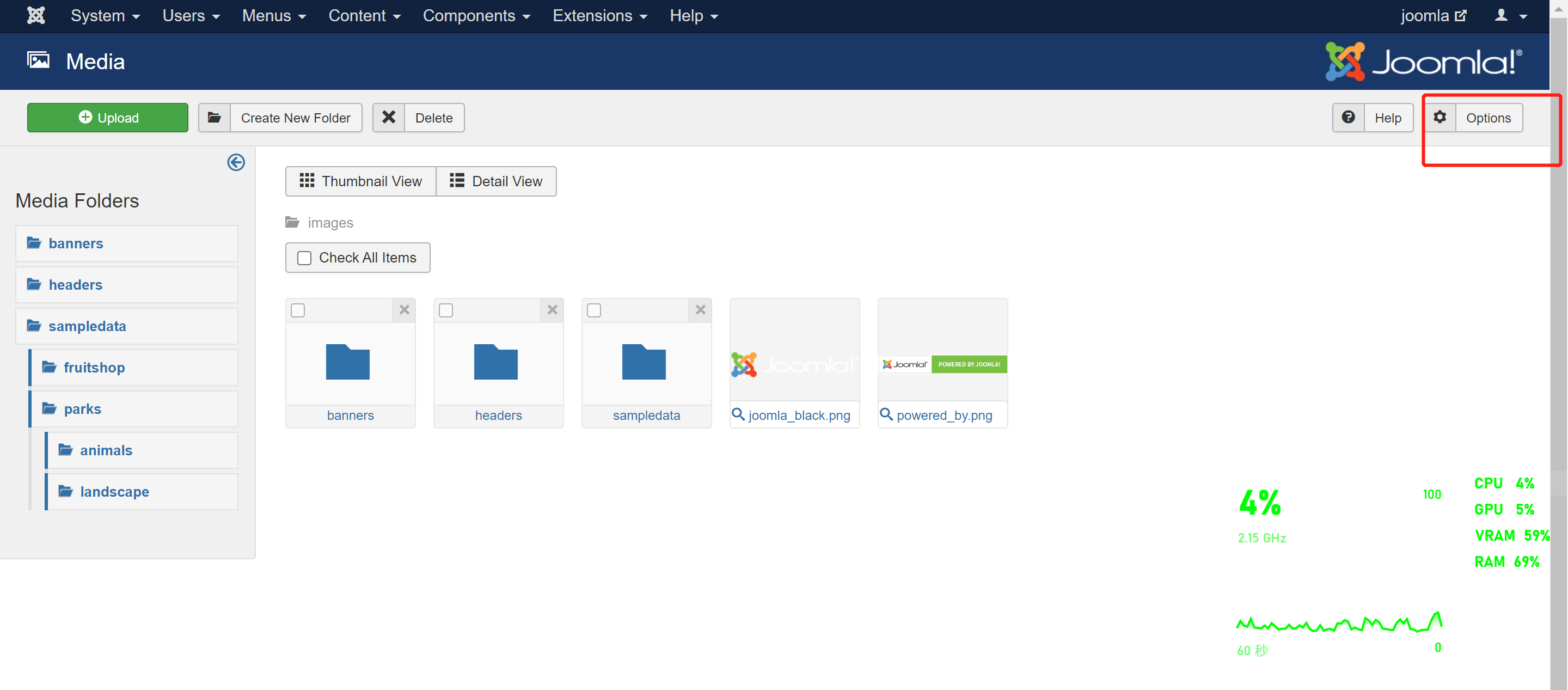

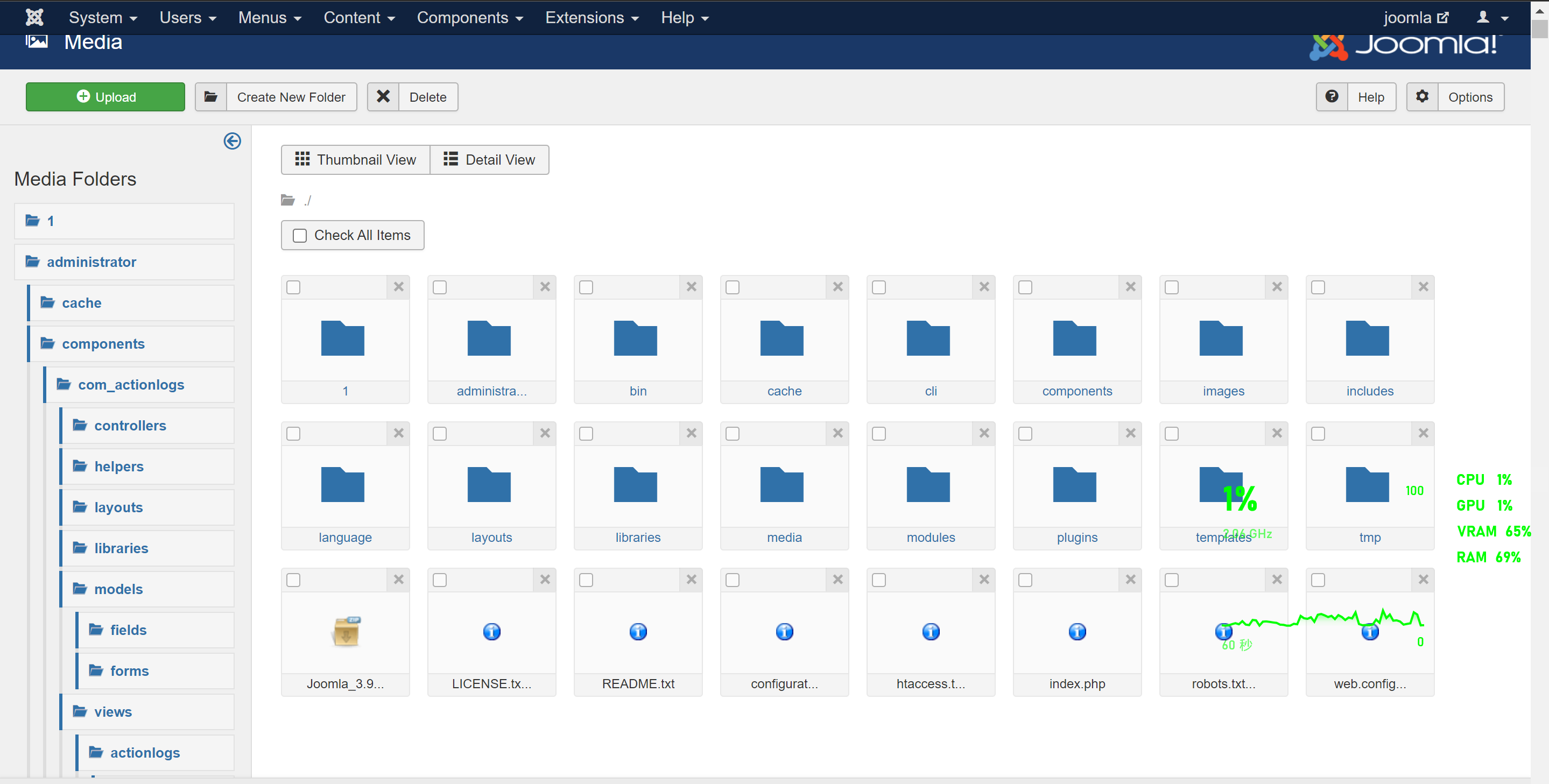

保存返回后,发现media目录下是遍历了整个web目录。

进入administrator/components/com_users目录下,找到config.xml文件删除,然后上传我们准备好的xml文件。完成后,我们用管理员账号添加一个超级管理员账号,然后以超级管理员账号登录后,利用如上漏洞进行rce!

如下是需上传的xml文件

1 | <?xml version="1.0" encoding="utf-8"?> |