前段时间一直在跟各种网站的前端js加密斗智斗勇,不仅浪费时间还效率底下,所以我这里直接写了一个利用无头浏览器模拟正常用户登录的操作的方式,直接跳过js加密分析来尝试弱口令爆破,采用XPATH的方式填充账户与密码的方式可以轻松的应付各类网站登录框。

项目地址

1 | https://github.com/tonmonkey/AutoLogin |

场景&使用

此脚本适用场景于请求数据加密或各种疑难杂症混淆,来爆破账户密码。目前版本暂时没有添加识别验证码功能(V1.0.2),不过我应该很快就可以更新上这个功能,现在已经有了一些思路了。敬请期待~

工具的使用其实也比较简单,因为是python写的,所以在使用前,安装一下selenium库,然后在config.py文件下,填写一些关于网站的必要参数,就可以直接运行了。

- debug_model:此参数控制工具运行时是否开启调试模式【选填,默认False】

- target:此参数为网站登陆页面地址URL【必填】

- getNameXPATH:此参数为网站登录框中用户名所处XPATH路径【必填】

- getPasswordXPATH:此参数为网站登录框中密码所处XPATH路径【必填】

- submitXPATH:此参数为网站登录框中提交按钮所处XPATH路径【路径】

- maxWait:页面跳转最大等待时间【选填】

- login_page_name:此参数设置登录页面名称值,列如login.html为login, login.jsp也为login【必填】

图文演示

这里我写了一个调试模式,默认是关闭的,用户在使用的时候建议先开启,开启后,运行程序会打开google浏览器,这样我们可以看到程序执行的每一步以及填写的参数是否正确,方便进行微调。

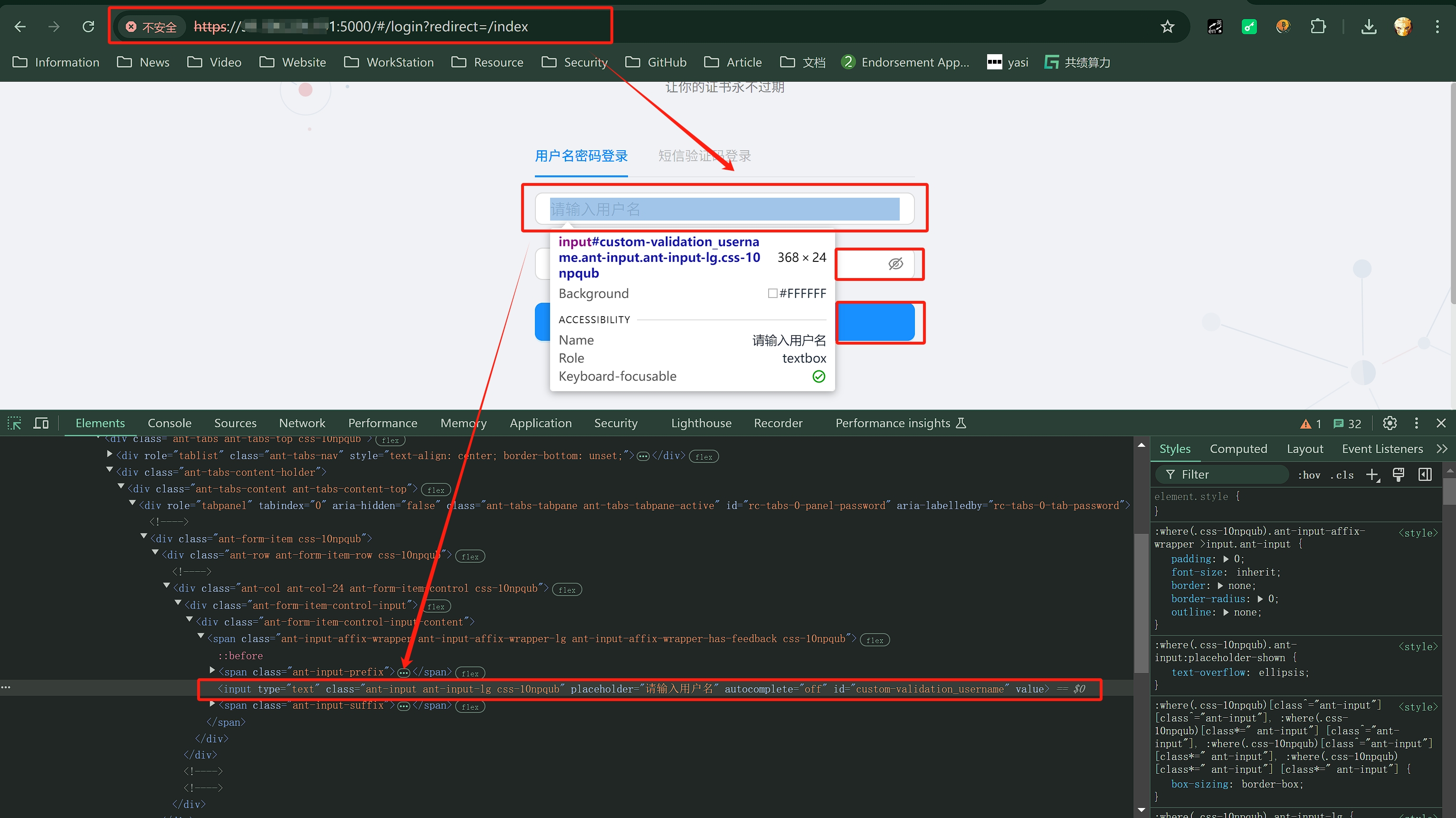

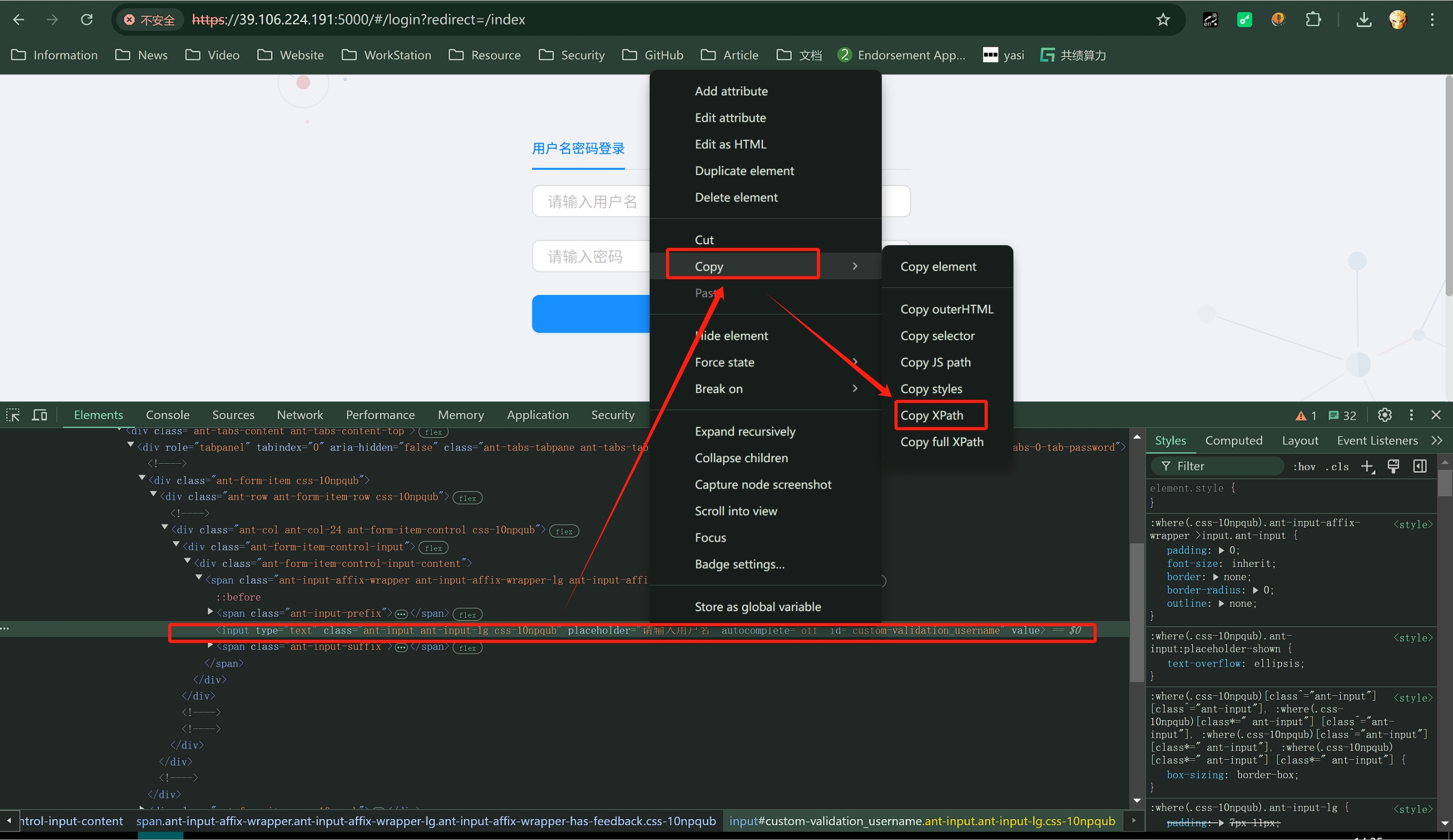

首先获取登录页面url地址,以及登录框用户名和密码的XPATH路径,url这个应该都会,这里主要演示下如何获取xpath路径,以用户名xpath举例

通过定位,发现用户名的所对于的html代码块,来到此行代码,右击,选择复制,选择Copy Xpath

这里就成功复制了关于用户名处的xpath地址,将该值填入config.py所需的参数中,其他xpath路径都可以通过如上方式轻松获取!

1 | python main.py |

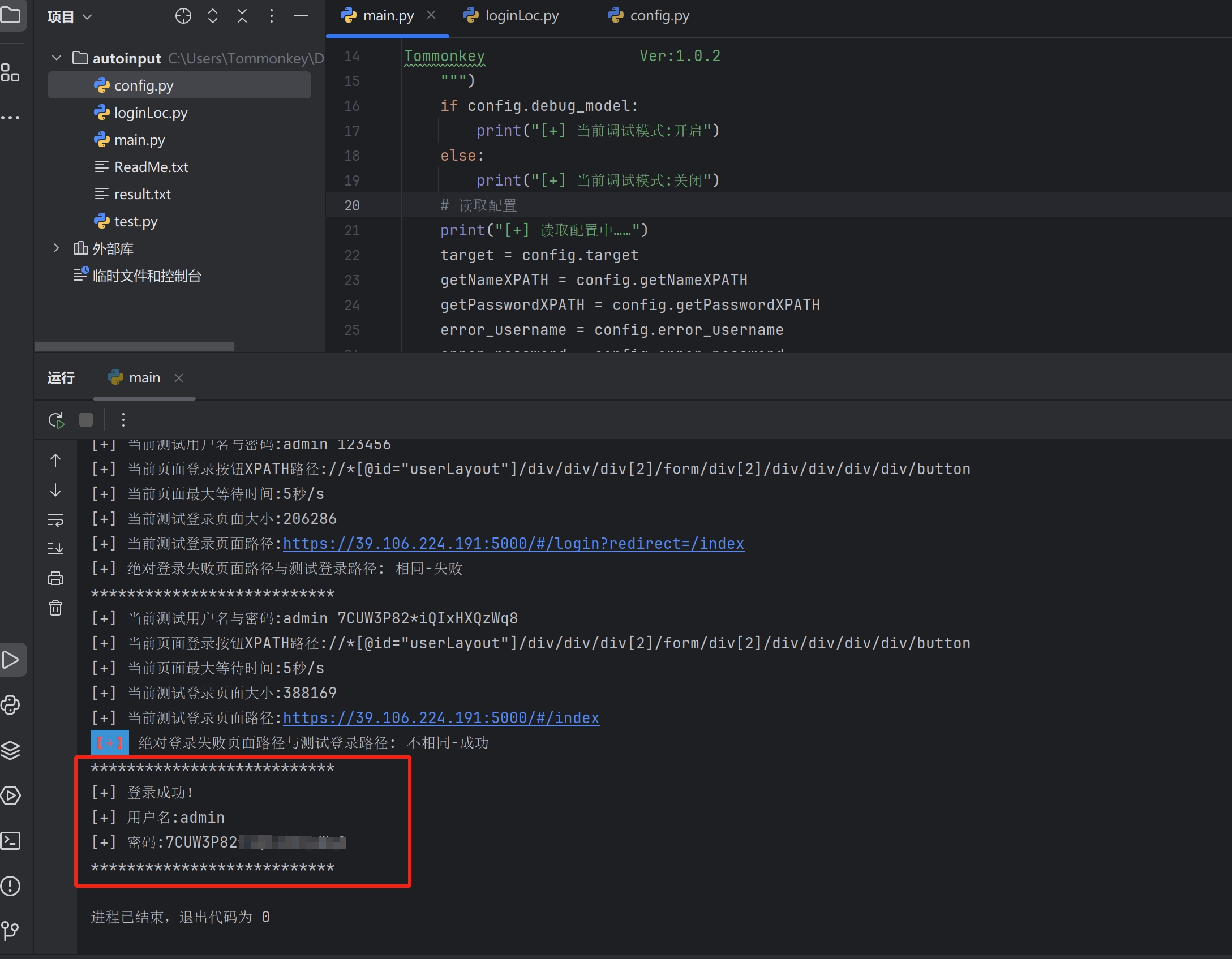

开始爆破