frp 是一个专注于内网穿透的高性能的反向代理应用,支持 TCP、UDP、HTTP、HTTPS 等多种协议,且支持 P2P 通信。可以将内网服务以安全、便捷的方式通过具有公网 IP 节点的中转暴露到公网。其GitHub地址为

1 | https://github.com/fatedier/frp |

实操准备

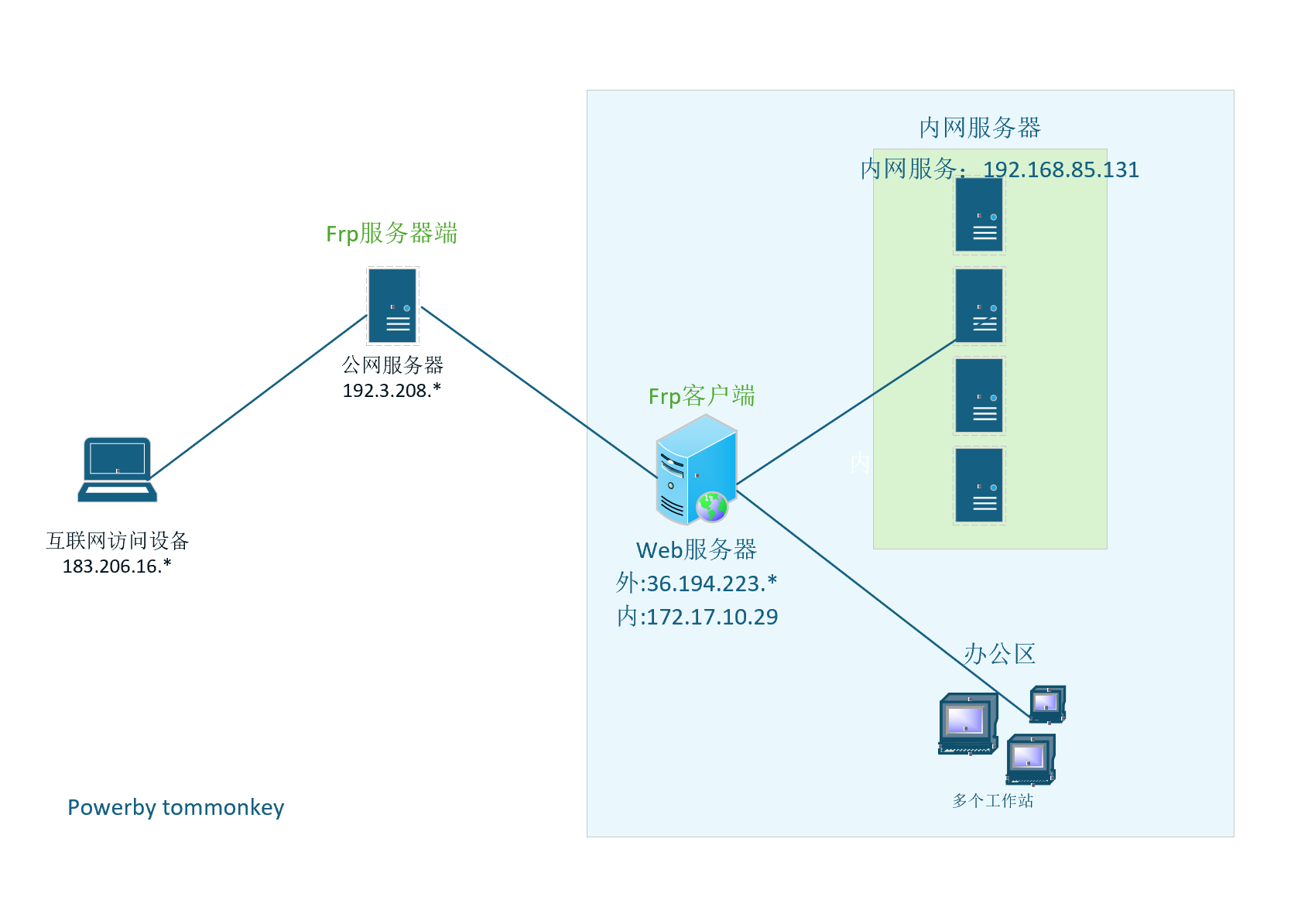

本次实验通过三台IP设备来进行演示,分别为

- 192.3.208.*: 公网服务器IP地址

- 172.17.10.29/36.194.223.*: 服务器IP地址

- 183.206.16.*: 访问设备IP地址

常见的拓扑图如下

实验思路

获取到web服务器的控制权这是必要前提,分别上传frp客户端至受控服务器,上传frp服务器端至公网服务器。通过配置socks5,让互联网访问设备可以自由的访问目标内网服务应用及其他服务

配置文件

服务器端配置[frps.toml],请根据自己的实际情况进行修改即可

1 | [common] |

客户端配置[frpc.toml],请根据自己的实际情况进行修改即可

1 | [common] |

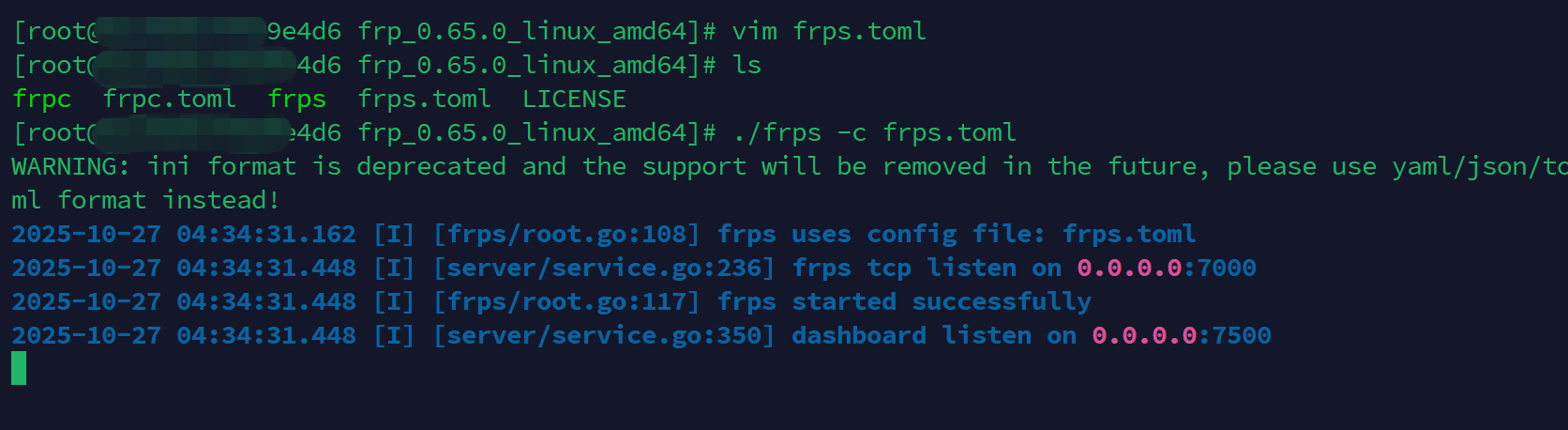

启动服务

服务器端启动

1 | ./frps -c frps.toml |

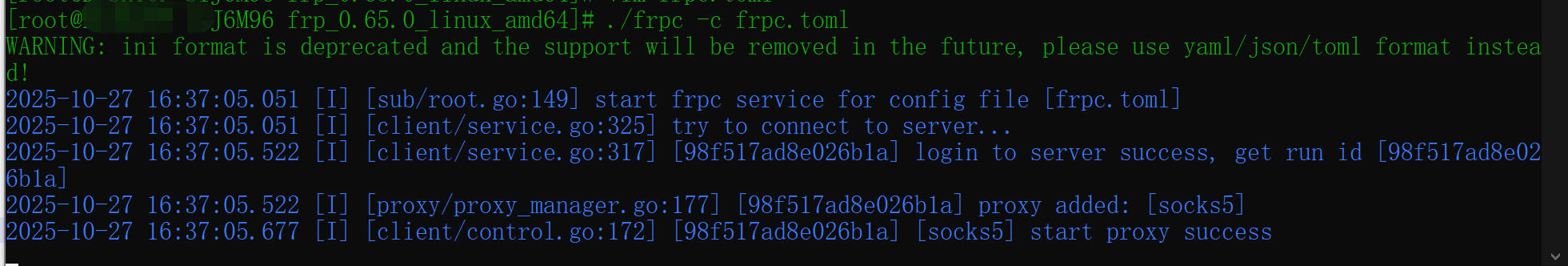

客户端启动

1 | ./frpc -c frpc.toml |

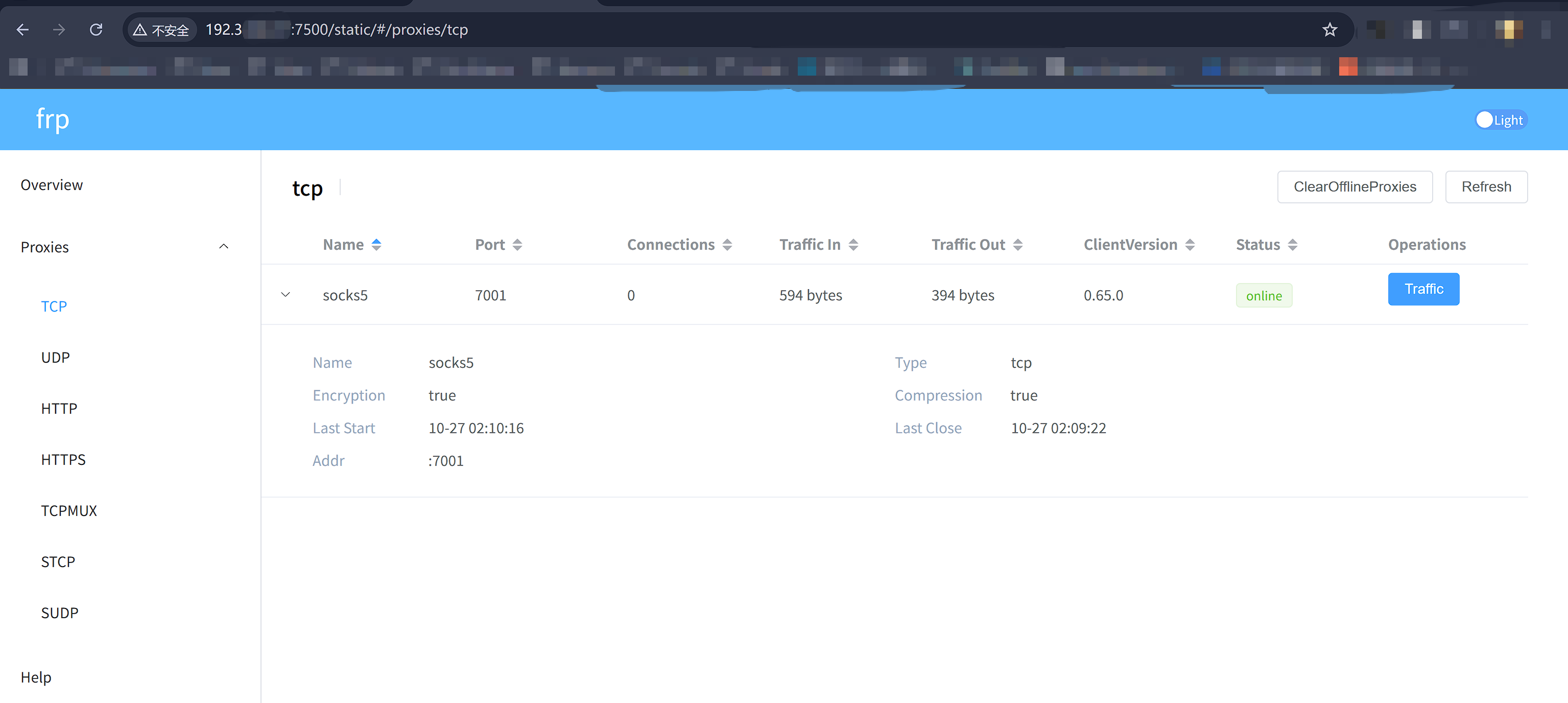

可以通过面板查看连接情况

socks5连接

这里通过ZeroOmega浏览器插件来设置(应用商店直接搜索下载按照即可)

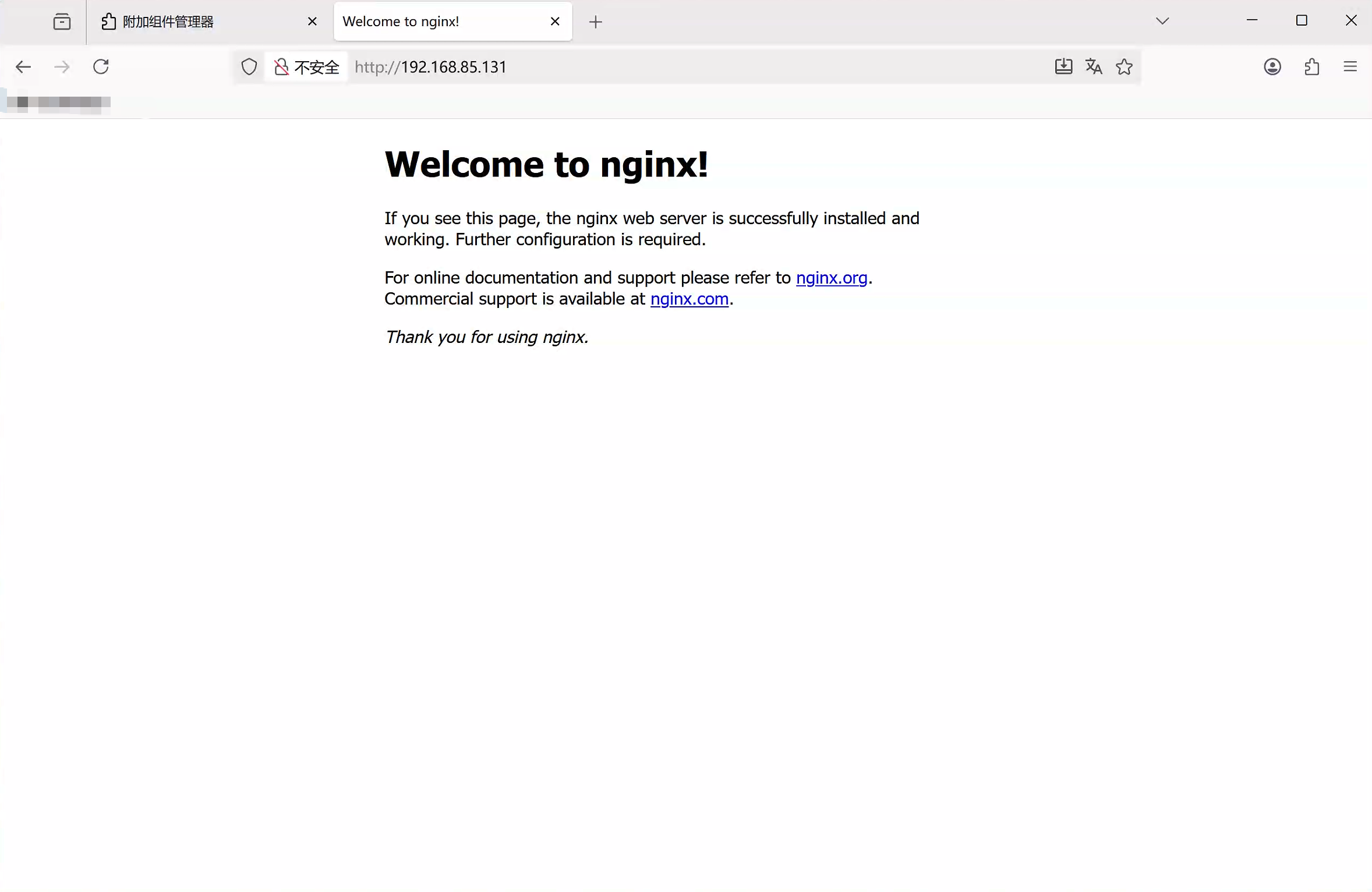

ok!浏览器直接访问目标内网web服务

问题排查

1、检查服务器防火墙开启情况,开通相关端口或直接关闭防火墙

2、检查配置文件格式与必要的参数设置是否正确

3、检查浏览器socks5端口设置是否设置正确

4、检查相关网络是否连通,出网